10月19日上午,国家安全机关披露了美国国家安全局(以下简称NSA)对国家授时中心(以下简称“授时中心”)实施重大网络攻击活动。国家互联网应急中心(CNCERT)通过分析研判和追踪溯源,还原了此次攻击事件的整体情况。

奇安信基于多年来针对美国NSA发起“三角测量行动”过程的研究,以及国内大型APT攻击事件的渗透特点和行动过程,为广大政企机构提供了网络安全防护体系建设的思考建议。

CNCERT披露此次攻击事件概貌

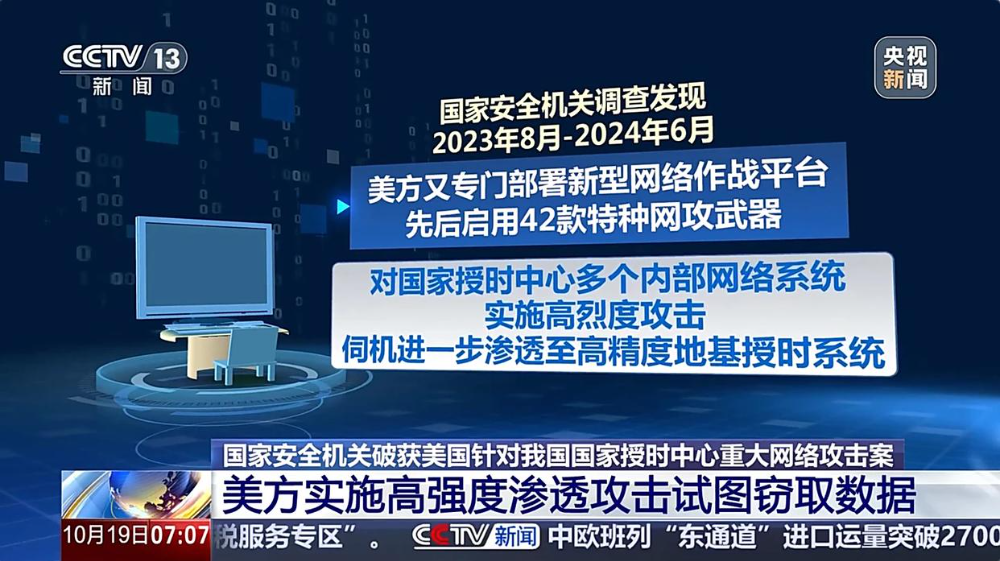

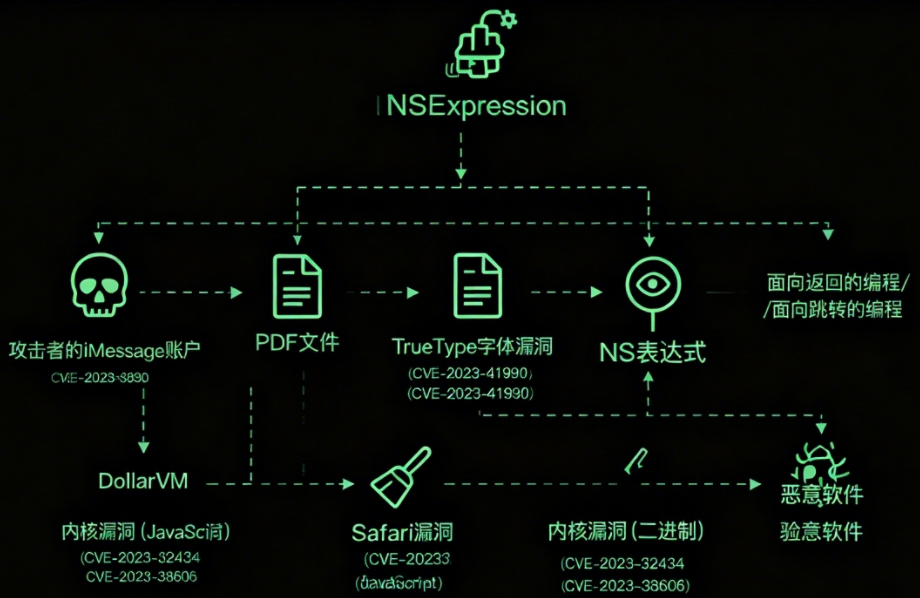

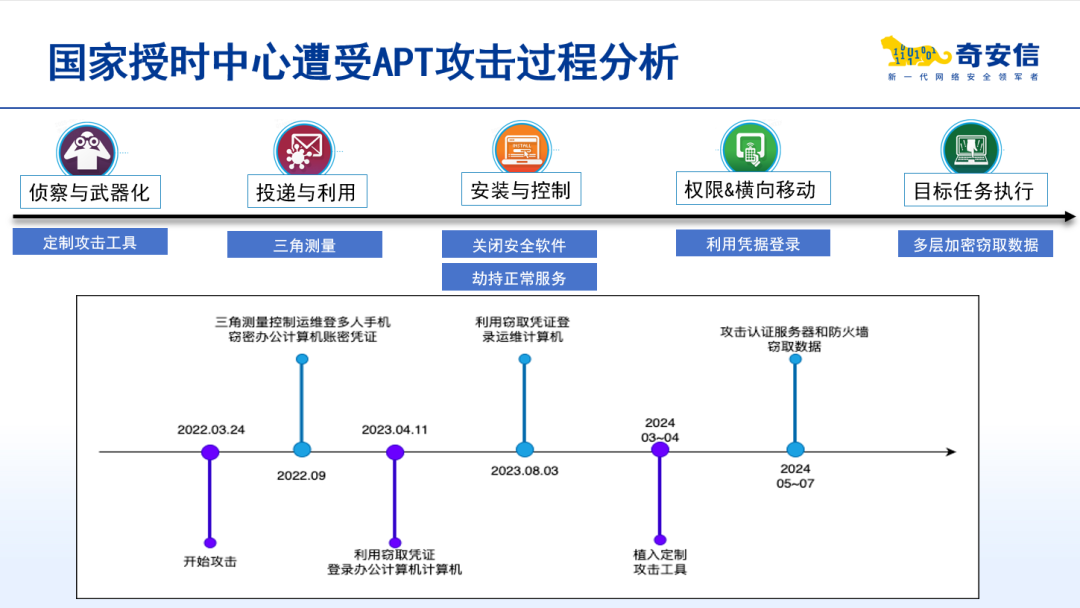

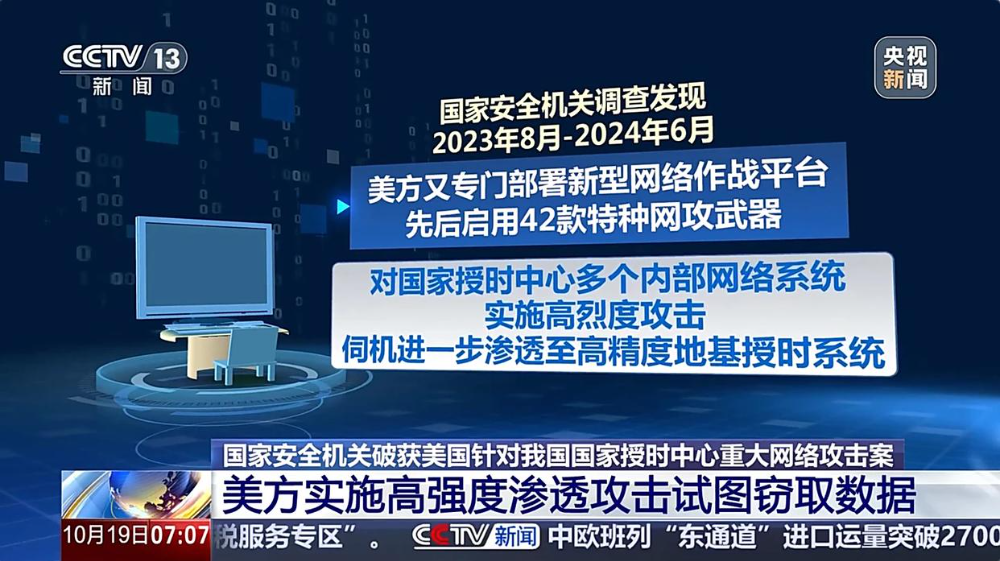

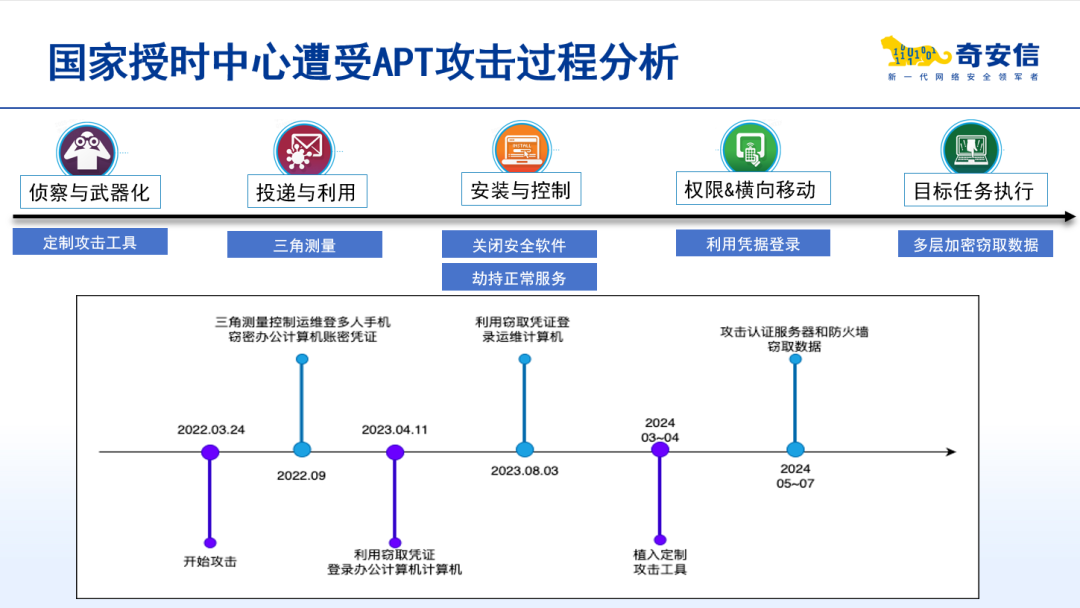

CNCERT对外披露的攻击细节显示,2022年3月起,NSA利用某国外品牌手机短信服务漏洞,秘密监控10余名国家授时中心工作人员,非法窃取手机通讯录、短信、相册、位置信息等数据。2023年4月起,NSA在“三角测量”行动曝光前,多次于北京时间凌晨,利用在某国外品牌手机中窃取的登录凭证入侵国家授时中心计算机,刺探内部网络建设情况。2023年8月至2024年6月,NSA针对性部署新型网络作战平台,对国家授时中心多个内部业务系统实施渗透活动,并企图向高精度地基授时导航系统等重大科技基础设施发动攻击。

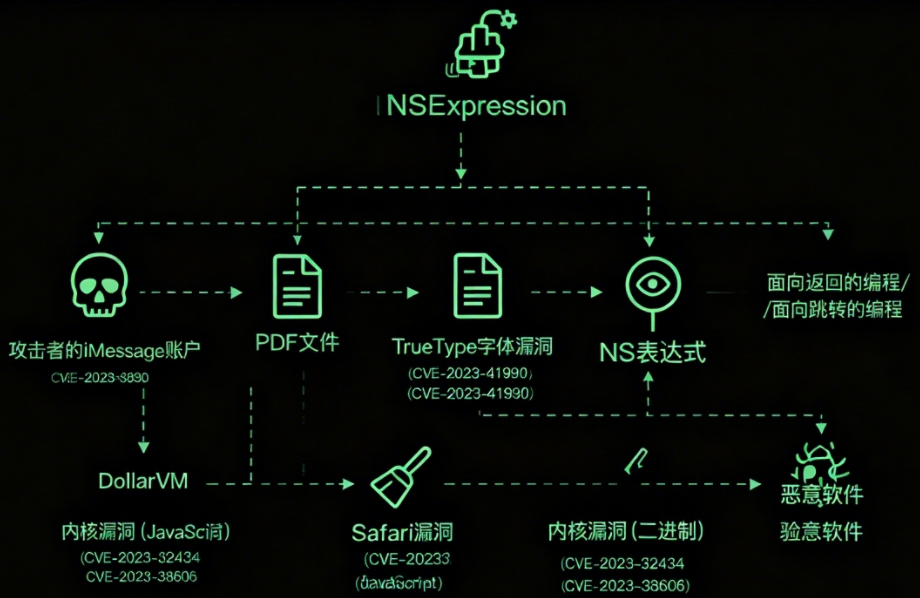

图:三角测量行动的攻击链路

纵观此次事件,NSA在战术理念、操作手法、加密通讯、免杀逃逸等方面依然表现出世界领先水准。具体包括:

隐匿实施攻击,NSA通过使用正常业务数字证书、伪装Windows系统模块、代理网络通信等方式隐蔽其攻击窃密行为,同时对杀毒软件机制的深入研究,可使其有效避免检测;

通讯多层加密,NSA使用网攻武器构建回环嵌套加密模式,加密强度远超常规TLS通讯,通信流量更加难以解密还原;

活动耐心谨慎,在整个活动周期,NSA会对受控主机进行全面监控,文件变动、关机重启都会导致其全面排查异常原因;

功能动态扩展,NSA会根据目标环境,动态组合不同网攻武器功能模块进行下发,表明其统一攻击平台具备灵活的可扩展性和目标适配能力。但其整体创新性缺失和部分环节乏力,显示出在被各类曝光事件围追堵截后,技术迭代升级面临瓶颈困境。

梳理发现,NSA使用的网攻武器共计42款。具体分为获取控制权限、植入特种网攻武器、升级特种网攻武器、内网横向渗透过程等四个阶段,时间贯穿了从2022年3月到2024年6月超过2年的时间。

奇安信安全专家指出,国家授时中心遭受的APT攻击并非孤立事件,近年来,“三角测量行动”还攻击了我国外交,党政,军工,网信,高科技等领域,以及各大院校,敏感宾馆,正常酒店,大型互联网企业和金融机构等,已经成为我国政企机构面临的重大网络威胁之一。

针对此类攻击活动,奇安信目前实现全安全产品威胁情报赋能,检测产品规则赋能,形成从端查杀、流量检测识别,实现边界阻断防御的体系化能力。同时,奇安信依托情报和规则赋能后的盘古石手机检测系统,制止了数十个我国重点单位的正在被窃密的手机,及时处置安全隐患。

授时中心遭攻击 是APT攻击日益猖獗的冰山一角

国家授时中心遭攻击是近年来APT攻击持续频发的冰山一角。根据奇安信《2024网络安全威胁年度报告》,我国科研教育、信息技术、制造、政府机构等行业已成为境外APT组织的主要攻击目标,广东省、浙江省、上海市、北京市等地区的攻击频次位居前列。DarkHotel、UTG-Q-015、海莲花、伪猎者、虎木槿、蔓灵花、摩诃草等组织是针对中国境内目标攻击最为活跃的APT组织。

举例来说,今年7月,奇安信通过天眼NDR系统的智能告警发现了一个从2023年至今,持续攻击国内的一个顶尖的APT组织。该组织手握大量亿级用户的系统0day漏洞武器,并且拥有雄厚的基金购置大量网络资产。此外,奇安信还发现海莲花组织从2025年起开始入侵我国与贸易有关的单位,意图刺探“十五五规划”我国对外的贸易政策,攻击均被奇安信终端管理系统拦截成功。

面对愈演愈烈的APT威胁,当前政企单位的网络安全防御正面临“威胁多元化、攻击链条化、环境复杂化”三重挑战。

从威胁主体看,攻击来源涵盖国家级APT组织(T1)、有组织的高级针对性攻击团伙(T2)、针对性攻击群体(T3)、一般性攻击群体(T4),不同主体的技术能力、资源投入差异极大,防御难度呈指数级上升。

从攻击手法看,除传统的钓鱼邮件、漏洞利用外,软件供应链攻击、近源渗透、零日漏洞利用等新型手段层出不穷,Solarwinds供应链攻击、某企业Linux服务器内存加载攻击等案例均证明,攻击已覆盖从终端、网络到云环境的全场景。

从防御环境看,政企单位的IT架构日益复杂,公有云、私有云、混合云并存,移动终端、IoT设备大量接入,传统“边界防护”模式已难以应对“无边界”环境下的新型威胁。

围绕这些挑战,政企单位亟需跳出“单点防御”思维,构建体系化、全链路的防护机制。

奇安信:

政企安全防护需围绕六大核心关键点

针对APT攻击的特点与政企防御痛点,奇安信提出“抓住防御关键点,开展持续体系化建设与运营”的防护思路,具体可通过六大关键点落地。

关键点1:定期开展全面安全体检

APT攻击的隐蔽性意味着“被动防御”难以发现潜在威胁,需通过主动体检排查风险。政企单位可联合第三方安全服务商(如奇安信安服团队)开展互联网暴露面评估、业务应用安全评估、基础环境安全评估三大类检测。体检后需形成整改闭环,确保发现的问题及时修复,持续降低攻击面。

关键点2:构建网络纵深防御体系

传统单一防火墙难以抵御APT攻击的多轮渗透,需按“分区分域、多层防护”原则补充防护设备并配置精细策略。首先,根据业务重要性划分安全域(如办公区、生产区、DMZ区),在域边界部署奇安信新一代智慧防火墙,通过深度应用识别、IPS、WAF等一体化功能,实现“一层防御失效,下一层仍能阻断”的效果;其次,针对关键区域(如核心业务服务器区),配置“最小权限”访问策略,仅开放必要端口与服务,减少攻击入口;最后,在网络中部署全包存储与APT检测设备,实现流量回溯分析,为攻击溯源提供数据支撑。

关键点3:夯实身份与权限精细化管理

APT攻击常利用身份凭证突破内网,零信任“永不信任,始终验证”的理念可有效应对这一风险。政企单位可结合零信任身份管理体系,实现三大目标:一是业务分层防护,对核心业务(如国家授时中心的授时服务系统)设置多因素认证,避免单一凭证泄露导致失陷;二是动态访问控制,基于用户身份、设备安全状态、访问场景,实时调整权限,例如未安装EDR的终端无法访问内网;三是统一身份认证,整合办公系统、业务系统的账号,避免“一人多账号、账号复用”问题,同时加强特权账号管控,减少管理员账号泄露风险。

关键点4:加强终端安全管控与监测

终端是APT攻击的重要入口,需通过“管控+监测”双重手段防御。一方面,部署终端安全管理系统(如奇安信天擎),实现漏洞防护、补丁管理、外设管控一体化,阻断恶意程序植入路径;另一方面,引入SaaS化终端EDR(端点检测与响应)服务,利用行为分析技术,检测钓鱼攻击、无文件攻击等APT典型手法。

例如,EDR可通过监测进程异常网络访问、内存可疑加载行为,发现“BackupAgent”“Triangle”等木马,同时支持安全专家云端实时狩猎,7*24小时响应威胁。

关键点5:增强主机安全防护能力

服务器主机是APT攻击的核心目标,需补充专业化防护措施。奇安信“椒图”主机安全产品可提供四大核心能力:一是资产自动梳理,识别19类主机资产与应用,避免“未知资产”成为防御盲区;二是入侵行为检测,覆盖暴力破解、异常登录、本地提权、Webshell植入等攻击行为,实时告警;三是应用层防护,通过RASP(运行时应用自我保护)技术,在服务器上直接阻断SQL注入、远程代码执行等漏洞利用;四是风险扫描,定期排查弱口令、配置缺陷、病毒文件,减少主机脆弱性。

关键点6:建设云地结合的安全运营机制

APT攻击的持续性要求安全运营“7*24小时不中断”,仅靠本地团队难以实现,需构建“云地协同”机制。具体可分为三步:一是搭建本地安全运营平台,整合终端、网络、主机的日志与告警数据,实现集中监测;二是接入云端安全服务(如奇安信远程监测中心),由云端专家协助进行威胁研判与狩猎,弥补本地团队技术短板;三是建立“平时-战时”无缝衔接的运营组织,平时开展风险评估、应急演练,战时启动指挥中心,快速响应攻击事件。通过云地协同,实现“实时皆战时”的运营状态,提升威胁处置效率。

国家授时中心遭受APT攻击的事件,再次为国内政企单位尤其是关键基础设施运营单位敲响警钟——在数字化时代,网络安全已不再是“技术问题”,而是关乎业务连续性、数据安全乃至国家战略安全的“核心议题”。对于广大政企机构而言,此次事件既是警示,更是优化防御体系的契机。未来,需进一步提升安全意识,跳出“重建设、轻运营”的误区,通过定期体检、纵深防御、身份管控、终端防护、主机加固、云地运营六大关键点,构建“全链路、体系化、可持续”的防护能力。只有将安全融入数字化建设的每一个环节,才能真正为业务发展构筑牢固的安全防线,实现“让网络更安全,让世界更美好”的目标。

立即拨打

立即拨打

京公网安备11000002002064号

京公网安备11000002002064号