近日,西北工业大学遭美国国家安全局(NSA)网络攻击的技术细节在网上被披露,NSA在中国的网络活动一时间再次成为热搜新闻头条。

早在今年6月份,西安市公安局某分局就发布了一则有关西北工业大学师生收到“钓鱼邮件”的警情通报,引起多方关注,随后西北工业大学也发表公开声明,初步判定事件为境外黑客和不法分子的网络攻击行为。

而国家计算机病毒应急中心近日发布的《美国NSA网络武器“饮茶”分析报告》则真正揭开了美国通过邮件“钓鱼”,并使用41种网络武器攻击西北工业大学事件的神秘面纱。

很多人可能都觉得,一所普通高校里的信息遭到了攻击,有这么严重吗?但认真了解过这所学校,就知道这肯定不是小事了。

西北工业大学,被称为“国防七子”之一,是中国唯一一所以同时发展航空、航天、航海工程教育和科学研究为特色的全国重点大学。一直以来,该校作为隶属于工业和信息化部的知名高校,参与国家科技重大专项、武器装备型号项目研究,拥有8个国家级的重点实验室。

境外黑客向其发起攻击,很可能是试图刺探、窃取我国相关领域重要敏感数据和信息。

境外“偷窥者”攻击链还原

据了解,此次攻击方是美国国家安全局(NSA)特定入侵行动办公室(TAO)。TAO先后使用41种网络武器对西北工业大学发起攻击,其中一款名为“饮茶”的嗅探窃密类网络武器,是导致大量敏感数据遭窃的最直接“罪魁祸首”之一,引起了公众的高度关注。

经技术分析与研判,“饮茶”不仅能够窃取所在服务器上的多种远程管理和远程文件传输服务的账号密码,并且具有很强的隐蔽性和环境适应性,可以在服务器上隐蔽运行,实时监视用户在操作系统控制台终端程序上的输入,并从中截取各类用户名密码,如同站在用户背后的“偷窥者”。

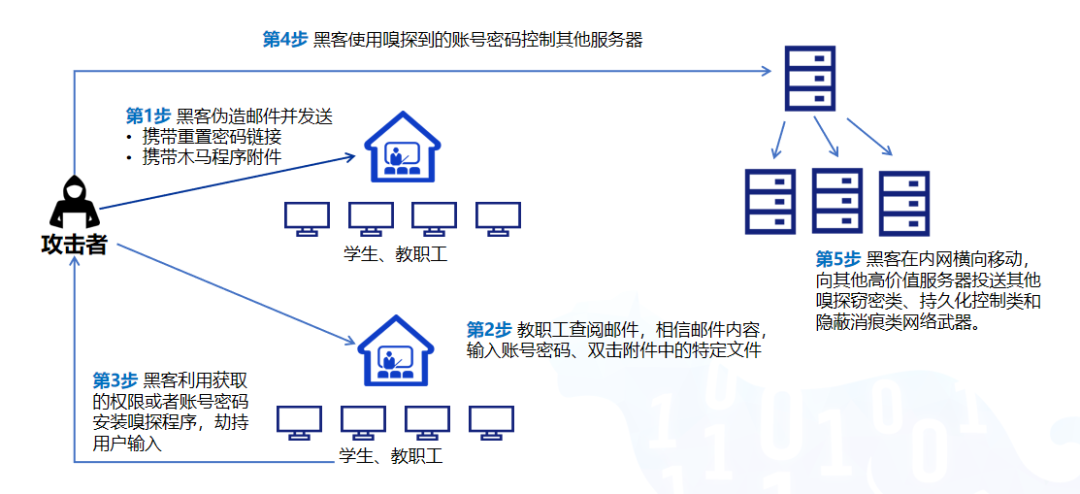

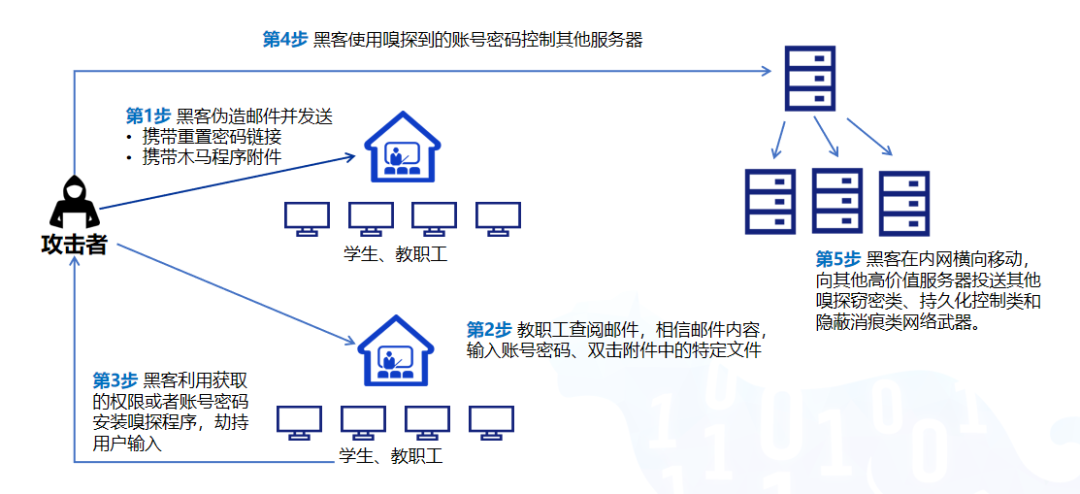

整体攻击流程还原如下:

第一步,黑客以“科研评审、答辩邀请和出国通知”等为主题向西北工业大学师生发送钓鱼邮件,其中邮件正文内含重置密码的链接,附件内含木马程序,引诱部分师生点击链接和附件;

第二步,西北工业大学师生查阅钓鱼邮件之后,点击链接,在近似真实系统的仿冒网站内输入账号密码,导致账号信息被黑客窃取;部分学生和教职工还运行了邮件中带有木马的附件,导致被黑客远程控制;

第三步,西北工业大学内部网络服务器被植入“饮茶”嗅探窃密程序,攻击者可以窃取SSH/Telnet/SCP等远程管理和远程文件传输服务的登录账号密码;

第四步,攻击者使用嗅探到的账号密码,登陆并控制目标服务器;

第五步,攻击者在内网横向移动,向其他高价值服务器投送其他嗅探窃密类、持久化控制类和隐蔽消痕类网络武器。

如何防范?

随着智慧教育的发展,高校从数字校园时代迈入智慧校园时代,但是由此带来的网络安全问题成为高校不得不面对的困境,给高校带来了极其恶劣的影响,甚至造成财产损失。如何应对各种网络安全威胁,做好高校网络安全工作成为一项重要研究课题。

如西北工业大学这样的优秀高校,有着一年年累积沉淀下来的海量教学资料、科研成果,尤其需要搭建完善的安全防护体系,不仅要防范钓鱼邮件带来的网络风险,还要杜绝在线上办公的任意环节发生信息泄露。

天眼深耕网络安全行业多年,在不同行业均有丰富的解决方案,在教育行业已经为武汉大学、中山大学、国防科技大学等众多知名高校提供了威胁检测与分析服务,全方位保障高校办公信息安全。

值得一提的是,随着调查的逐步深入,技术团队还在西北工业大学之外的其他机构网络中发现了“饮茶”的攻击痕迹,很可能是美国国家安全局(NSA)特定入侵行动办公室(TAO)利用“饮茶”对中国发动了大规模的网络攻击活动。

那么,天眼如何保障高校、科研机构、企事业单位遇到和西北工业大学一样的情况时,也能够成功粉碎网络攻击造成的数据泄露风险呢?

1.钓鱼邮件检测

从上文可以看到,黑客首先利用了钓鱼邮件,引诱西北工业大学师生点击,以此获得进一步的控制权限。

但钓鱼邮件再“狡猾”,终将逃不出天眼邮件威胁检测系统的手掌心。天眼邮件威胁检测系统除了对恶意正文、恶意链接进行识别,还能高效识别邮件的恶意附件,精准发现诸如密码重置、福利补贴、调查表填写、系统升级、银行通知、账户验证等各类钓鱼邮件。

2.恶意文件检测

在以上攻击事件的第三步,黑客利用获取的权限或者账号密码安装嗅探程序,劫持用户输入,也有可能会在这一步向西北工业大学师生投递恶意文件。恶意文件一旦被下载或者安装,师生的电脑就会被感染病毒,最终黑客就可以轻而易举收集个人信息、破坏文件,甚至对计算机进行任意操纵。

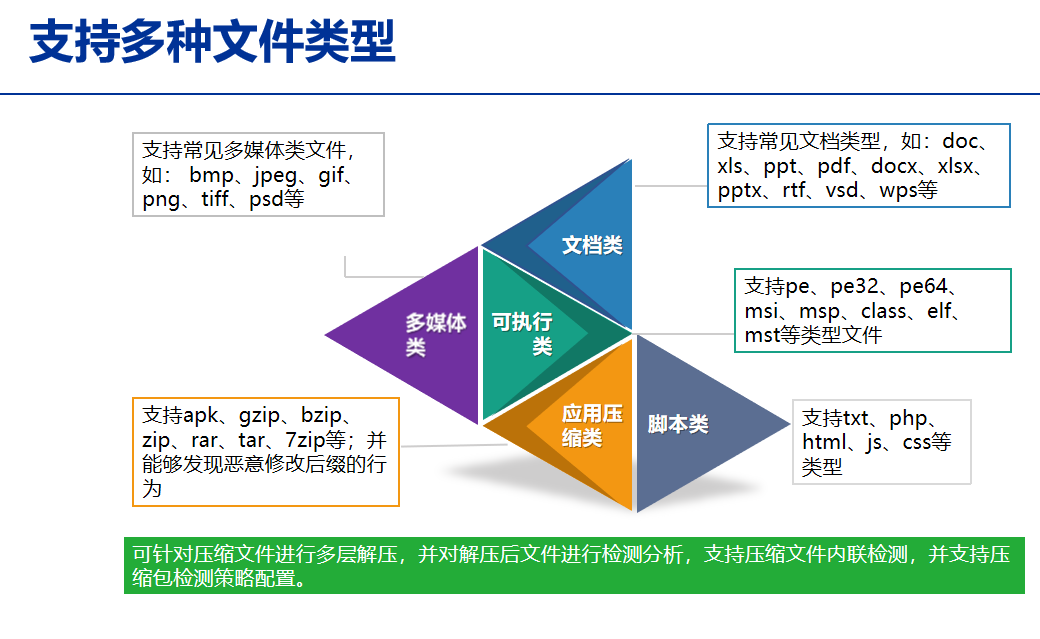

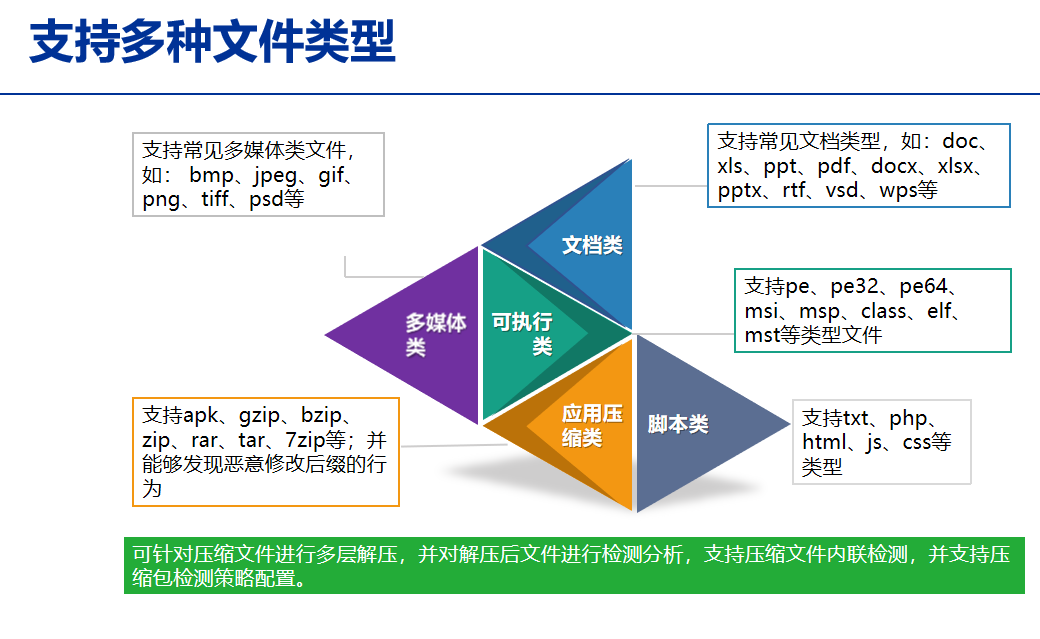

天眼文件威胁鉴定器采用了国际领先的out-of-the-box分析架构,具备强大的APT样本发现能力以及领先的沙箱反逃逸技术,使用动静态结合的方式,可以对文档、图片、脚本、压缩等各类文件进行威胁检测,发现传统安全设备无法发现的高级威胁。

3.异常登录检测

在攻击第四步中,黑客使用嗅探到的账号密码控制其他服务器,这期间账号密码一旦被天眼检测到在异国登录,或者在非工作时间登录,均会发出告警,提醒学校网络安全部门及时关注。

4.横向攻击检测

最后,攻击者获取了内网某台机器的控制权之后,就会以被攻陷主机为跳板,访问到域内其他机器,并向其他高价值服务器投送其他嗅探窃密类、持久化控制类和隐蔽消痕类网络武器,造成大规模、持续性敏感数据失窃。针对此类问题,天眼通过收集内网多维度的流量及设备日志数据,可以有效检测攻击者的横向渗透攻击。

结语:看见国家级高级威胁

有关技术分析表明,“饮茶”可以与NSA其他网络武器有效进行集成和联动,实现“无缝对接”。在TAO此次对西北工业大学实施网络攻击的事件中,“饮茶”嗅探窃密工具可与顶级后门Bvp47木马程序其他组件配合实施联合攻击。Bvp47木马具有极高的技术复杂度、架构灵活性以及超高强度的分析取证对抗特性,与“饮茶”组件配合用于窥视并控制受害组织信息网络,秘密窃取重要数据。

无论是“Bvp47”,还是“饮茶”......国家级攻击是网络战的最高水平,而最大的挑战就是“看不见”,在深一步就是阻断,以及看见背后的攻击者是谁。

天眼作为网络威胁检测与分析领域的领头羊,已经帮助国家看见并捕获了包括美国、越南、印度等多个境外国家级黑客组织对我国发动的网络攻击,并帮助客户以查杀、阻断等形式进行有效的防护。

面对未来风云变幻的国际形势,国家级网络空间对抗愈加激烈,未知威胁、未知漏洞、未知攻击危机四伏,天眼将不断提升自身的网络威胁检测与分析能力,做好安全哨兵,护航政企客户的网络安全。

立即拨打

立即拨打

京公网安备11000002002064号

京公网安备11000002002064号