愚人,如果“愚弄”好友,是玩笑、joke。如果是愚弄敌人对手,那就是更高明的攻守之道。

从《孙子兵法》的“兵者,诡道也”,到孙膑添兵减灶、诱敌深入的马陵之战,再到《无间道》电影里假装传递含有“内鬼”信息的信封,欺骗诱捕在各种攻防博弈中无所不在.

魔高一丈,道高一尺。网络攻防实战演习战场上,攻防博弈不断演变革新。过去,防守方一直处于被动防守困境,任何防护措施上的疏漏,都会导致防守方功亏一篑。随着

防守方引入蜜罐(攻击诱捕技术)后,一举扭转了攻防不对等的状况。

对于“蜜罐”名字的由来,其实是狩猎有关。在以前,蜜罐是用来抓熊的。通过伪装成“食物”引诱熊前来享用,最后猎人再将熊一举拿下。

在数字世界中,蜜罐技术已经成为网络安全中的一种入侵诱饵,目的是引诱黑客前来攻击,并收集黑客相关的证据和信息,为反制提供基础。

如果将“蜜罐”模拟成现实中的人,TA更像是一位外表傻白甜,看似人畜无害,但却善于伪装、套路满分的“擒场高手”。欲擒故纵是TA的绝招,“甜度”越高,迷惑性越强。无数攻击者以为得手,殊不知自己已进入了她设计的“温柔陷阱”。

“蜜罐”还是一位“名门闺秀”。国际权威咨询机构Gartner一直大力推介欺骗诱捕即蜜罐技术,该技术于2016年首次入围Gartner十大安全与风险趋势。Gartner预测,欺骗诱捕平台将成为未来网络安全建设的重要组成部分,其市场规模保持着快速增长的态势,2019-2024的复合增长率将超过19%,每年的市场规模超过20亿美金。

奇安信集团连续多年深度参与国家实战攻防演习,基于丰富的实战对抗经验,以及天眼的实战化威胁检测和运营能力,研发了奇安信“蜜罐”,即网神攻击诱捕平台。

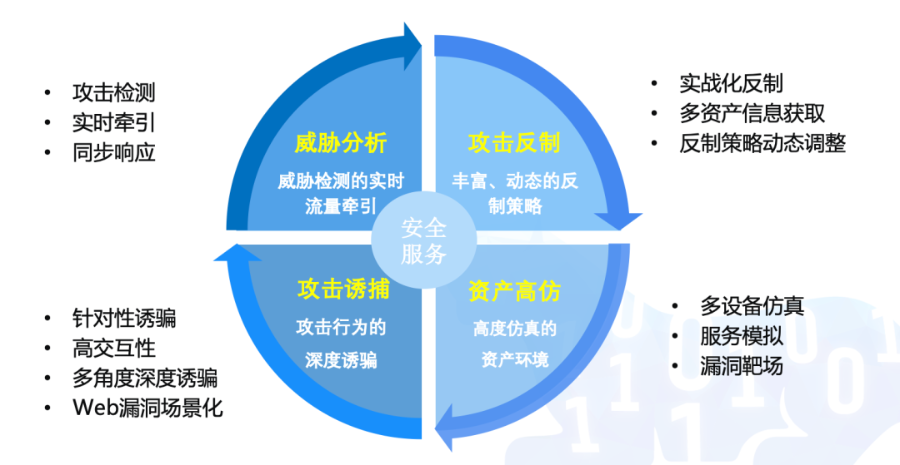

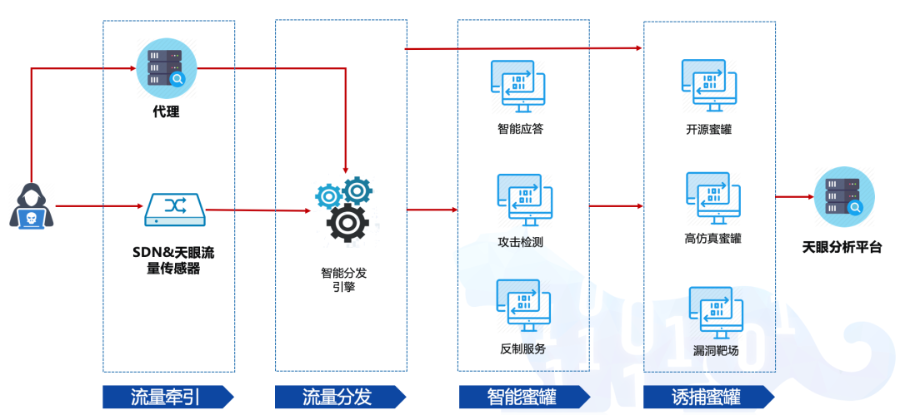

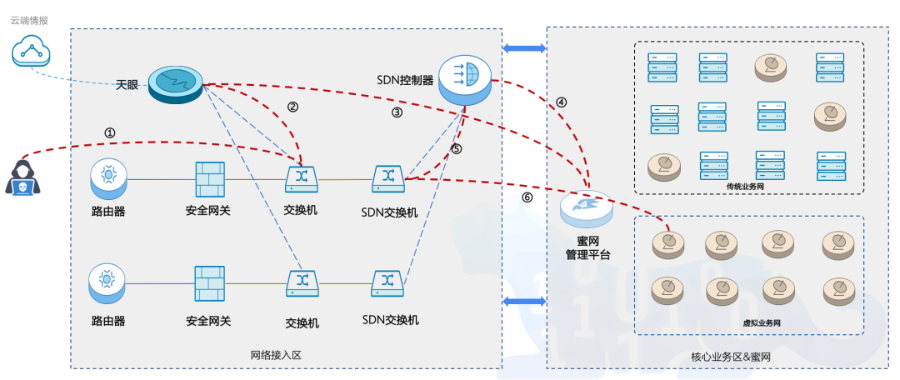

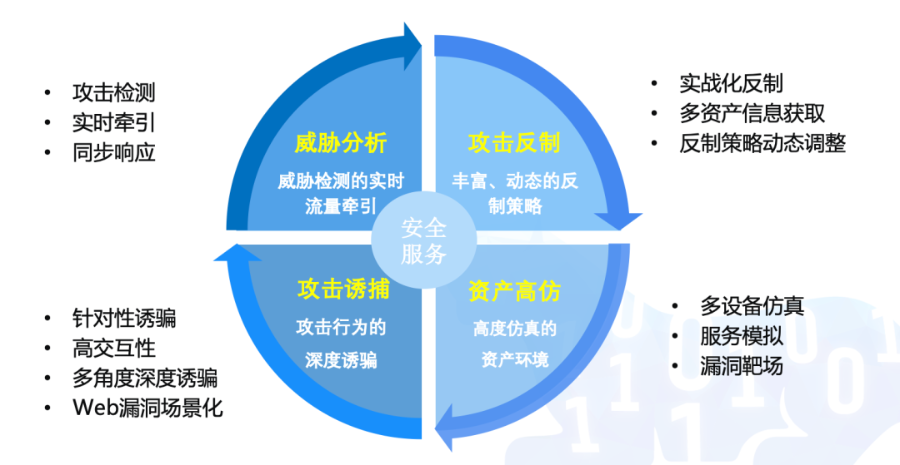

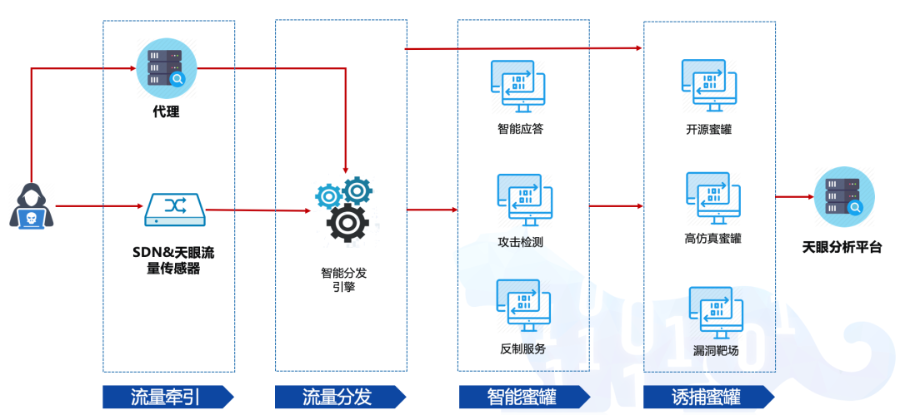

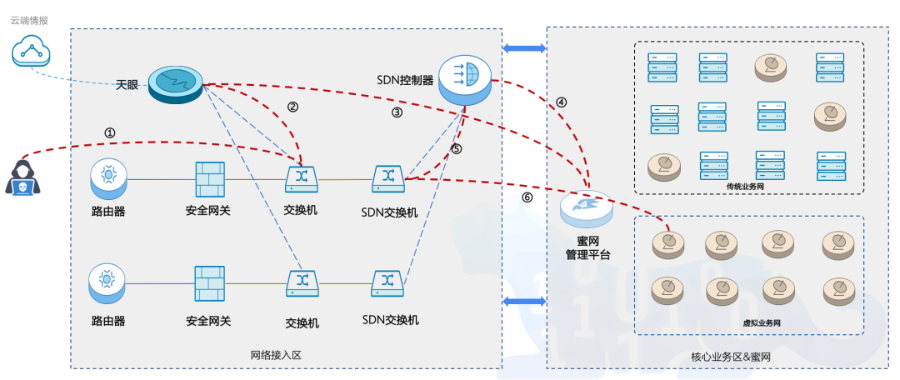

该平台基于欺骗诱捕技术和精心构造的漏洞陷阱、混淆攻击目标,对所发现的攻击威胁流量进行牵引、隔离,以及攻击特征的取证、溯源及反制,有效保护内部真实的资产,实现主动安全防御。

攻击诱捕平台是奇安信天眼从被动威胁检测到主动威胁防御的有效补充,极大增强了实战攻防演习过程中的体系化对抗能力。在2020年国家级实战攻防演习中,奇安信网神攻击诱捕平台曾成功溯源到攻击者的信息,协助客户提交溯源报告,得分取得佳绩,立下不少战功。

借助天眼新一代威胁感知系统的全流量网络分析能力,奇安信蜜罐可快速构建出符合真实业务环境的“幻象”,具备极强的仿真能力和欺骗性。与此同时,管理员可通过集中管理平台,将“仿真诱饵”快速下发的网络的各个区域,全面覆盖了攻击链的每一个环节,可对攻击行为进行无死角诱捕,从而极大的降低了该类产品的部署和维护成本。

该产品具有以下优势:

五大产品价值,构建实战化防守金钟罩

早期突破后检测

没有任何安全解决方案可以阻止网络上所有攻击的发生,但是攻击诱捕平台利用欺骗技术使攻击者相信已经在组织的内部网络上立足,使其产生一种错误的安全感。平台可以从容监视和记录黑客的行为,这些攻击者行为和技术信息可用于进一步保护网络免受攻击。

减少误报和风险

大量的误报都会阻碍安全工作,过多的噪音可能导致IT团队忽略了潜在的真正威胁。攻击诱捕技术理论上不会产生任何误报,可以做到触碰即告警,告警即发现,减轻用户安全运维的负担。

从传统被动防御向主动防御演进

攻击诱捕平台基于实战攻防演习、重大安全保障活动的最佳实践,采用欺骗伪装技术,联合奇安信云端威胁情报、天眼未知威胁检测系统,对流量实施动态的诱骗捕获,并根据行为进行溯源、分析,推动了企业安全体系从被动防御向主动防御的进化。

降低企业攻击诱捕系统的建设成本

攻击诱捕平台创新的提出攻击流量检测+SDN的方式进行流量牵引,根据攻击行为进行智能的分发和应答,主动仿真等技术,降低了蜜罐系统对业务仿真的依赖,在较低的覆盖率的情况下也能保证诱捕的效率极大程度降低了企业攻击诱捕系统的建设成本。

协助企业在实战攻防演习防守中获得佳绩

多协议、多场景化的攻击反制以及攻击行为的分析,可以协助防守方在实战攻防演习防守过程中追踪到黑客的自然人身份,从而获得更好的战绩。

八大使用场景,更主动、更智能、更具反制能力

公网、内网探测场景

用于探测攻击者的端口扫描行为。

实战攻防演习初期,可以对探测行为的告警列表进行导出,对攻击IP采取封禁措施

漏洞型蜜罐场景

用于发现攻击者利用特定漏洞的攻击行为。

仿真蜜罐场景

模拟客户真实资产系统界面,诱导在内网横向移动的攻击者访问,输入相关信息用于反制溯源。

反钓鱼蜜罐场景

用于模拟企业的 PC办公终端。在办公终端蜜罐运行钓鱼木马,造成肉鸡上线假象,攻击者拉取诱饵文件后,可在攻击者主机运行进行反制。

数据库反制蜜罐场景

数据库反制蜜罐内置mysql服务器,当攻击者使用低版本存在漏洞的mysql客户端进行连接时,mysql反制蜜罐可以获取攻击者主机信息。

中间件蜜罐场景

模拟常用的一些WEB中间件,用于测试或进行反制。

操作系统模拟蜜罐场景

用于操作系统模拟,可在上面进行自定义修改,定制安装程序。

开源蜜罐场景

开源蜜罐,主要用于内网监测、SSH登录模拟。

结语

大量的实战攻防演习已经证明,蜜罐(欺骗诱捕技术)是一项极具价值的主动防御技术,目前已经在运营商、金融等多个行业中取得了良好的应用效果。随着该技术的迅猛发展,将对攻防对抗产生革命性的影响。

换句话说,在即将展开的实战攻防演习中,如果防守方能用好“蜜罐”技术,实现欺骗诱捕,等待攻击方的,也许天天都是“愚人节”。

立即拨打

立即拨打

京公网安备11000002002064号

京公网安备11000002002064号