在南方某制造业重镇的一间不起眼的会议室里,一场关于“AI安全”的复盘会正在进行。

对于这家知名中外合资制造企业来说,过去的一年是“狂飙”的一年。为了降本增效,他们在产线运维、供应链管理、智能客服、数据分析等核心环节全面引入了大模型及AI智能体应用。副驾驶(Copilot)帮助工程师写代码,智能体协助处理订单,一切都显得那么高效。

但在IT负责人的心里,却始终压着一块石头。他深知,大模型内在的“幻觉”风险、逻辑缺陷和安全漏洞,随时可能将企业拖入深渊。当大模型接入工厂的核心数据库,一旦被“投毒”或越狱,不仅商业机密会外泄,甚至可能引发生产安全事故。

2025年7月,奇安信安服团队受命进入企业内网,模拟攻击者突破边界后的全链路行为,开展一次“穿透式”大模型安全体检。

当《大模型安全评估报告》出炉时,在场高管倒吸一口凉气:一次看似常规的评估,竟挖出了传统手段难以察觉的AI原生隐患,这些涉及应用投毒、组件穿透及模型越狱的特有风险,让攻击者足以随时瘫痪AI驱动的生产系统。

AI安全四大盲区:传统防护全面失效

在评估进行之前,该企业的安全团队普遍认为:“我们的边界防火墙很坚固,IPS/IDS都有部署,大模型外面也套了层WAF,应该问题不大。”

然而,攻击者的视角截然不同。奇安信安服团队依据《生成式人工智能服务安全基本要求》、大模型应用安全漏洞标准《OWASP Top 10 for LLM Applications》和AI智能体安全测试指南《OWASP Top 10 for Agentic Applications for 2026》,从基础设施、应用安全、组件安全、模型自身安全、内容五大维度进行穿透式检测,直击企业“虚假安全感”。

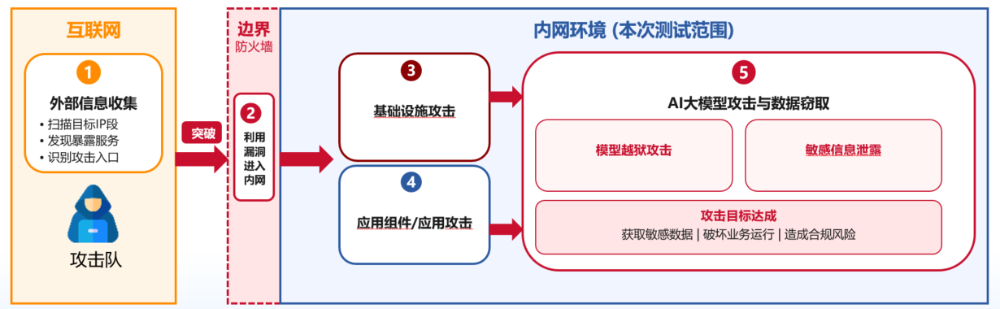

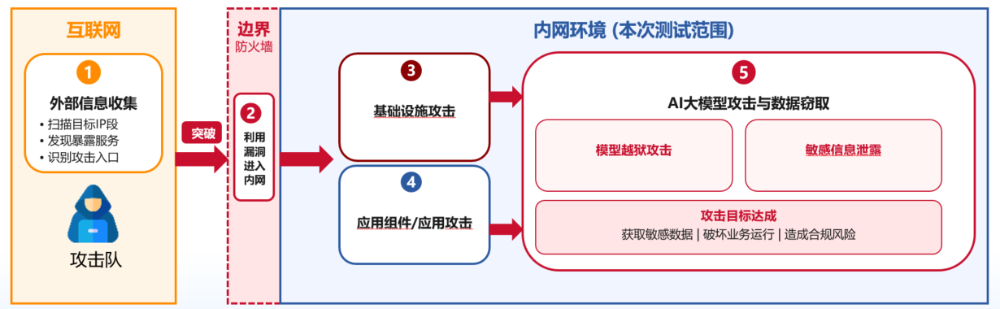

团队模拟真实黑客视角,从互联网侧发起信息搜集,利用暴露的脆弱点突破边界并渗透至内网,进而对AI大模型系统实施深度打击。基于本次实战攻防演练,该企业的AI安全评估结果触目惊心,暴露出五大关键风险点:

一、基础设施安全:算力集群“裸奔”,地基失守

排查重点:聚焦算力集群、主机、容器、存储桶、运维面板等运行环境,全面排查未授权访问、弱口令、权限配置不当、敏感端口开放、病毒木马传播、非法外联等基础层风险。

暴露问题:内网扫描发现,支撑大模型训练与推理的基础设施存在严重的权限配置漏洞。运维人员为追求算力效率与研发便捷性,将部分数据库及运维面板直接暴露于公网,甚至保留弱口令。

潜在后果:这些“不设防”的存储桶与面板,一旦成为攻击者突破边界后的“狩猎场”,TB级核心生产数据(如设备参数、工艺流程)将面临被洗劫一空的风险,直接威胁企业生产安全与商业机密。

二、应用安全:知识库投毒,触发“零点击”数据泄露

排查重点:针对智能问答、智能体、RAG知识库等核心应用,重点检测零点击数据泄露、提示词注入、API攻击、钓鱼攻击、知识库投毒等应用层风险。

暴露问题:评估团队对企业的对话智能体实施“知识库投毒”攻击——利用系统允许用户上传文档创建知识库的漏洞,上传含恶意链接的“投毒文件”。当系统自动检索并处理该内容时,触发后台请求,导致AKSK密钥及员工身份证信息在用户“零点击”的情况下被发送至攻击者服务器。

潜在后果:制造企业的知识库包含大量核心工艺数据,此类“零点击”泄露不仅会导致敏感信息外泄,更可能引发连锁攻击(如利用AKSK密钥横向移动访问其他系统),对企业数据安全体系造成毁灭性打击。

三、组件安全:供应链漏洞,引发“内网穿透”危机

排查重点:聚焦工作流、代码执行节点、第三方组件等核心环节,重点排查SSRF漏洞、沙箱绕过、组件缺陷、漏洞利用等供应链安全风险,确保组件层无“后门”隐患。

暴露问题:评估团队发现,工作流的代码执行节点存在严重的SSRF(服务器端请求伪造)漏洞与沙箱绕过缺陷——攻击者可通过构造恶意请求,绕过沙箱隔离机制,直接访问企业内网资源(如内部数据库、运维系统),甚至获取容器的高权限控制能力。

潜在后果:此类漏洞相当于为攻击者打开了“内网直通车”,不仅可能导致核心业务系统被横向渗透(如篡改生产指令、窃取内部数据),更可能让攻击者通过容器权限控制整个算力集群,引发从“单点突破”到“全网沦陷”的连锁安全灾难。

四、模型自身安全:越狱攻击与提示词泄露

排查重点:测试大模型抗攻击性、鲁棒性,重点检测模型越狱、提示词泄露、模型窃取、后门隐患、对抗样本攻击等模型层风险。

暴露问题:模型自身安全防御极为薄弱——团队通过简单的“越狱”提示词,即可诱导模型输出色情内容、犯罪手法等敏感内容;更致命的是,模型还泄露了系统提示词。在制造业场景中,提示词往往包含核心业务逻辑,相当于向攻击者展示了工厂的“运行蓝图”。

潜在后果:模型越狱可能导致企业面临内容合规风险(如违反《生成式人工智能服务管理暂行办法》),而提示词泄露则会让攻击者精准掌握业务逻辑,进而发起更具针对性的攻击(如伪造订单、篡改生产参数),直接威胁生产流程的稳定性。

五、内容安全:模型价值观频“亮红灯”

排查重点:基于TC260-003标准,对违规内容输出、歧视性内容、商业违法违规、侵权内容等31种安全风险开展全面测试,评估模型在特定场景下的安全需求满足度。

暴露问题:评估共执行10800个测试用例,结果显示:大模型在处理违反社会主义核心价值观、歧视性、商业违法违规、侵犯合法权益等方面表现不佳,部分风险测试项通过率仅六成。

潜在后果:该模型在面向实际业务场景开放使用时,极易输出违规或侵权内容,给企业带来法律纠纷、品牌损害及监管处罚等现实风险,直接冲击正常业务运营。

评估结果显示,客户大模型系统整体安全性判定为高风险,基础设施漏洞、应用层泄露、模型层脆弱性、内容合规不足等问题相互交织,一旦被攻击者利用,将形成“边界突破-内网渗透-模型攻击-数据窃取”的完整攻击链,引发数据泄露、业务中断、合规处罚等严重后果。

奇安信全栈“诊疗”方案:从体检到免疫

面对这份“高危”报告,该企业CIO意识到:过去,安全团队习惯于围绕“边界防护”和“单点漏洞”展开工作,但在AI智能体深度融入生产、供应链、客服等核心业务后,风险已从“外部攻击”转向“内生缺陷”。

对此,奇安信开出了一套“AI安全一体化诊疗方案”:覆盖基础设施、应用、模型、组件、内容的全栈式防护,将安全能力嵌入AI应用的每一个环节,而非事后补救。

第一步:斩断攻击链,加固“底盘”

针对报告中暴露的内网安全问题,奇安信首先协助企业进行了基础设施加固:

1、接口安全治理。全面梳理AI应用暴露的API接口,修复未授权访问漏洞,强制实施身份认证与访问控制,防止攻击者通过接口直接窃取数据或控制模型。

2、环境隔离。实施严格的网络分区策略,将AI应用与核心生产环境进行逻辑或物理隔离。通过VPC专有网络与防火墙策略,构建安全缓冲区,确保即使AI层被攻破,攻击者也无法横向移动渗透至核心业务内网。

第二步:全生命周期管控,引入“大模型卫士”

紧接着,奇安信部署了其核心产品——大模型卫士,集成大模型安全网关、安全风险AI鉴定平台与监测审计平台三大组件,构建了“检测-管控-审计”的一体化防护闭环:

1、数据分级防护。依据数据敏感程度实施分级分类策略。在交互过程中,自动识别并过滤核心商业机密等敏感数据,确保高敏感数据不进入公有模型,实现“数据不出域,机密不泄露”。

2、提示词攻击免疫。针对提示词注入、越狱攻击等AI特有风险,部署专项防御策略。无论是恶意指令篡改还是对抗样本绕过,系统均能实时识别并清洗,确保模型“指令”的纯洁性。

3、风险阻断与溯源。在模型试图输出违规内容时实时拦截,并清晰记录“谁调用、调用了什么、返回了什么”,让每一次交互都清晰可查,风险可追溯。

第三步:完善制度体系,实现长效安全

建立大模型安全管理规范,明确权限、数据、运维要求,落实监管职责:

1、常态化安全测试。改变“上线即定终身”的现状,建立AI专项渗透测试机制。定期模拟攻击者视角,对模型进行红队测试和对抗性测试,持续挖掘潜在漏洞。

2、SDL安全开发。将安全融入研发运维全流程,各阶段引入安全评审,实施编码规范与代码审计,从源头消除隐患,构建持续进化的安全运营体系。

以攻促防:打赢"不对等"AI安全博弈

经过为期数周的评估与整改,这家制造企业的安全水位得到了质的提升。在最终的验收会上,该企业的CEO感慨道:“过去我们总以为安全影响效率,但这次奇安信的评估让我们看清了真相——不安全才是最大的效率瓶颈。大模型一旦出事,整个供应链智能调度系统瞬间瘫痪,公司损失难以估量。”

这一案例并非个例。IDC《中国大模型安全评估服务市场洞察,2025》报告显示,金融、医疗、制造等行业已广泛部署垂域大模型,但也面临更棘手的安全挑战:如何在高敏感、高复杂度的封闭环境中,构建不干扰业务且能精准识别风险的防护体系?

传统IT安全已难以招架。面对AI特有的攻击手段,企业迫切需要跳出传统框架,建设AI专项防护能力,以应对这场“不对等”的安全博弈。

“在这场博弈中,最好的防御往往是进攻。”奇安信人工智能公司CEO龚玉山认为,解决之道在于确立“以攻促防”的战略高度。他解释道,企业应引入实战化的攻防演练来主动发现风险,利用AI技术检测AI生成的动态变形攻击,将安全能力从外挂式拦截向模型原生植入转变,实现从被动合规到主动免疫的进化。

这一能力背后,是奇安信在AI安全领域的持续深耕。奇安信于2024年就已推出大模型安全评估服务,融合“实战攻防经验”与“AI安全技术创新”,打造出覆盖大模型运行环境、大模型自身安全、大模型数据安全、大模型内容安全、大模型组件安全、智能体安全等全维度的安全检测与防护能力。

如今,奇安信已为金融、运营商、政府、制造业等重点行业客户,构建起集风险识别、合规保障、动态防御于一体的大模型安全防护体系,助力客户实现人工智能应用的安全、可信与可持续发展。

结语

AI应用尚处探索期,对其安全认知的缺失往往比外部攻击更隐蔽且致命。奇安信“以攻促防”的理念给出了务实解法——以攻击者视角审视系统,以AI专项能力覆盖传统防护盲区。

从算力集群的加固到智能体的管控,这份“安全体检”最终是为了让大模型真正融入生产流程时,既能跑得快,又能行得稳。在AI重塑制造业的今天,这份“稳”,或许才是企业最该投资的生产力。

立即拨打

立即拨打

京公网安备11000002002064号

京公网安备11000002002064号